0x01 前因

好兄弟说他打了个 bc 战,拿到了 aksk ,由此暂开了我们的脱裤路程,在此过程中遇到点小坑但是问题都不大。

简单说一下 AKSK:

-

Access Key (AK)

-

用途: 访问密钥是一种唯一标识,用于标识用户或应用程序。它通常与秘密密钥一起使用来对API请求进行身份验证。

-

格式: 通常是一个字符串,可以是字母、数字或它们的组合。

-

Secret Key (SK)

-

用途: 秘密密钥是一个私密的密钥,用于对API请求进行签名,确保请求的真实性和完整性。它必须与访问密钥一起使用。

-

格式: 通常是一个较长的字符串,具有高随机性和复杂性。

发我的 aksk 为:

username: ${MYSQL_USER:xxx_db}

password: ${MYSQL_PWD:pwdxxxx}

url: jdbc:mysql://${MYSQL_HOST:IP}:${MYSQL_PORT:3306}/${MYSQL_DB:xxxx}?

…………

…………

0x02 开干

python建立连接

先在本地下载python数据库连接客户端库,PyMySQL是一个纯Python实现的MySQL数据库客户端库,它允许你使用Python编程语言与MySQL数据库进行交互。与其他MySQL客户端库(如MySQLdb)不同,PyMySQL不依赖于MySQL的C库,因此更易于安装和使用,特别是在跨平台环境中。

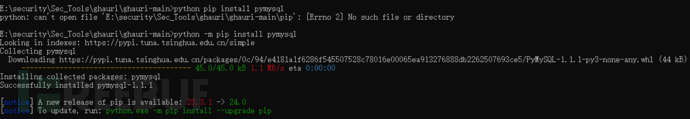

python pip install pymysql

示例python代码:

import pymysql.cursors

#连接数据库

connection = pymysql.connect(host='ip',

user='xxx_db',

password='pwdxxxx',

database='xxxx',

charset='utf8mb4',

cursorclass=pymysql.cursors.DictCursor)

#执行查询并获取结果

try:

with connection.cursor() as cursor:

sql = "SELECT VERSION()"

cursor.execute(sql)

result = cursor.fetchone()

print("Database version:", result)

#关闭连接

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)