一、前言

大家好啊,我是奉天安全团队FTSec的chobits02,这次文章的主题是如何去修改常用的信息收集工具资产灯塔ARL的功能,然后优化它的扫描效率(附带改版文件下载链接)。

对于初步的信息收集,我的想法是:

- 1.子域名的字典够大,能够尽可能收集子域名;

- 2.指纹规则更加多些;

- 3.文件泄露的功能检测更快一些;

- 4.漏洞检测能更加轻量一些,nuclei还是偏重型扫描器了;

- 5.webInfoHunter信息收集加入自定义的检测规则。

话不多说进入正题,这边来说下如何对ARL二次开发。

二、字典增强

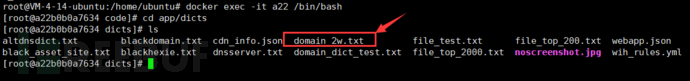

ARL自带的大字典只有2w个子域名,在docker容器的/code/app/dicts目录下

我这边收集了其他的字典,然后再加上ARL自带的字典去重后生成了新字典,链接如下:

https://cowtransfer.com/s/4c053c7fd4e54e 传输口令 3hk1xi

有师傅反应上面链接失效了,这里再贴一个字典链接:

链接:https://pan.baidu.com/s/1PPGUzC2slJ1K4MKk_G3EqA

提取码:fmog

将字典复制到arl_worker的docker中,使用如下命令:

docker cp domain_2w.txt 容器ID:/code/app/dicts/domain_2w.txt

然后docker restart容器即可

三、指纹规则增强

可以参考开源项目:

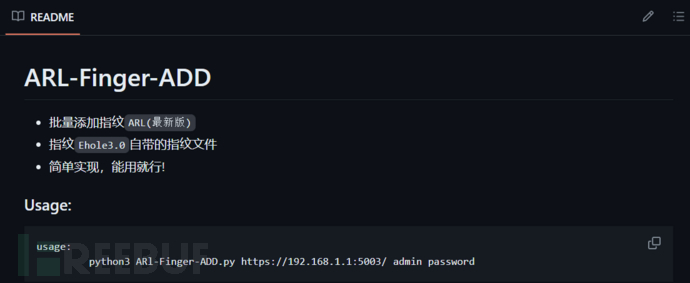

https://github.com/loecho-sec/ARL-Finger-ADD/tree/main

项目是从finger.json中读取匹配的指纹来替换进ARL的指纹库中,finger.json的命名规范如下:

method为faviconhash,匹配的是icon的hash值;method为keyword,匹配的是location为header或body的字符串。

method为faviconhash,匹配的是icon的hash值;method为keyword,匹配的是location为header或body的字符串。

根据上面的命名规范,可以自己收集更多的指纹加入规则当中

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)