关于mapXplore

mapXplore是一款功能强大的SQLMap数据转储与管理工具,该工具基于模块化的理念开发,可以帮助广大研究人员将SQLMap数据提取出来,并转储到类似PostgreSQL或SQLite等关系型数据库中。

功能介绍

当前版本的mapXplore支持下列功能:

1、数据提取和转储:将从SQLMap中提取到的数据转储到PostgreSQL或SQLite以便进行后续查询;

2、数据清洗:在导入数据的过程中,该工具会将无法读取的数据解码或转换成可读信息;

3、数据查询:支持在所有的数据表中查询信息,例如密码、用户和其他信息;

4、自动将转储信息以Base64格式存储,例如:Word、Excel、PowerPoint、.zip文件、文本文件、明文信息、图片和PDF等;

5、过滤表和列;

6、根据不同类型的哈希函数过滤数据;

7、将相关信息导出为Excel或HTML;

工具要求

cmd2==2.4.3

colored==2.2.4

Jinja2==3.1.2

openpyxl==3.1.2

psycopg2_binary==2.9.9

PyPDF2==3.0.1

python_magic==0.4.27

python-pptx==0.6.23

tabulate==0.9.0

工具安装

由于该工具基于Python 3.11开发,因此我们首先需要在本地设备上安装并配置好最新版本的Python 3环境。

接下来,广大研究人员可以直接使用下列命令将该项目源码克隆至本地:

git clone https://github.com/daniel2005d/mapXplore

然后切换到项目目录中,使用pip命令和项目提供的requirements.txt安装该工具所需的其他依赖组件:

cd mapXplore pip install -r requirements

工具使用

python engine.py [--config config.json]

其中,配置文件数据格式如下:

setting = {

"General":{

"debug":False

},

"Database":{

"host":"",

"username":"",

"password":"",

"name":"",

"dbms":"postgres|sqlite"

},

"Import":{

"strict":True,

"validchars":"0123456789abcdefghijklmnopqrstuvwxyzABCDEFGHIJKLMNOPQRSTUVWXYZ!\"#$%&\'()*+,-./:;<=>@[\\]^_`{|}"

},

"Results":{

"output":"",

"format":'xlsx',

"includeAllColumns":True

},

"sqlmap":{

"input":"/home/daniel/.local/share/sqlmap/hacked.com",

"csvdelimiter":",",

"database":""

}

}

工具运行演示

工具运行:

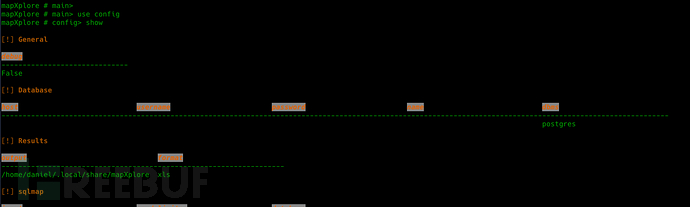

显示配置:

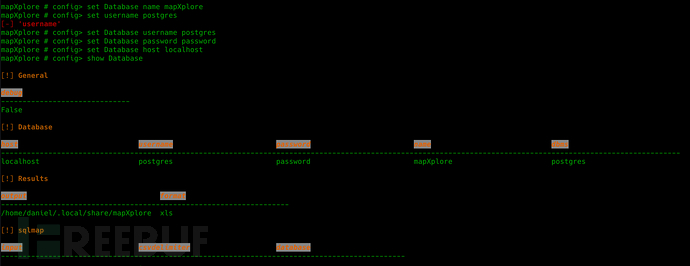

设置配置:

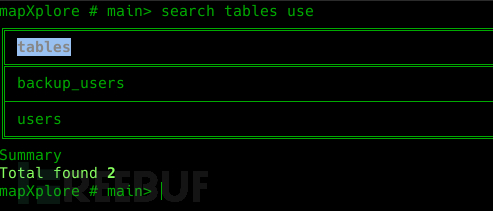

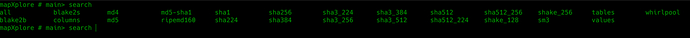

搜索表:

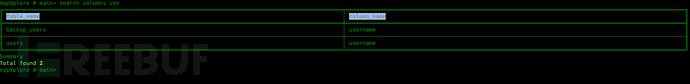

搜索列:

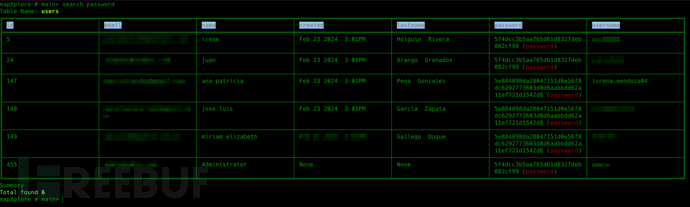

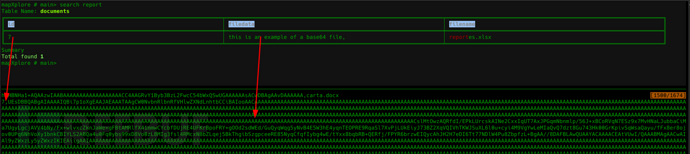

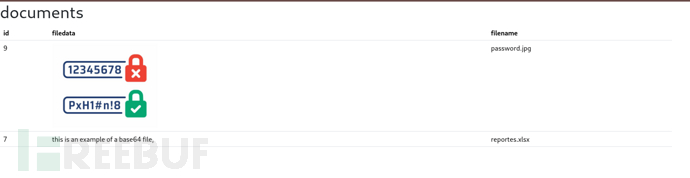

搜索关键词:

搜索参数:

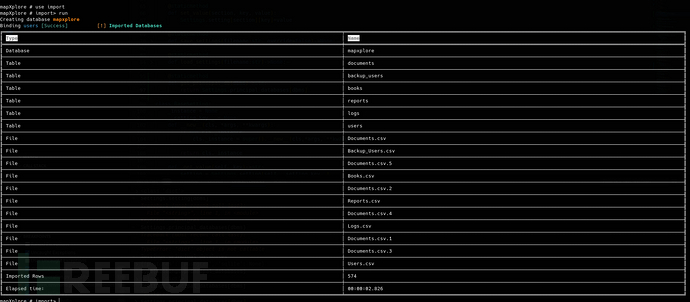

导入数据:

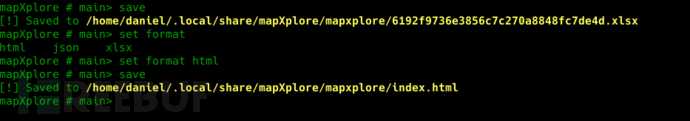

保存数据:

Base64报告:

HTML导出:

项目地址

mapXplore:【GitHub传送门】

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)