摘要:本文详细阐述了 DDOS 攻击的概念及常见方式,强调了 IP 地址在预防 DDOS 攻击中的重要作用,包括监测分析、追踪源头、实施流量过滤和阻断等,并通过具体案例说明了其实际应用,同时也指出面临的挑战,最后总结强调深入了解攻击方式和发挥 IP 地址作用对构建网络安全防御体系的重要性。

引言:在当今网络环境中,DDOS 攻击是严重威胁,为有效应对,需深入探究其本质与应对策略,而 IP 地址在其中有着关键地位。

DDOS 攻击,其本质是通过操控大量的傀儡主机或者被其掌控的网络设备,向目标系统如潮水般地发送海量的请求或数据。这种行为的目的在于竭尽全力地耗尽目标系统的网络带宽、系统资源以及服务能力,从而致使目标系统无法正常地为合法用户提供其所应有的服务。常见的 DDOS 攻击方式包含以下若干类别:

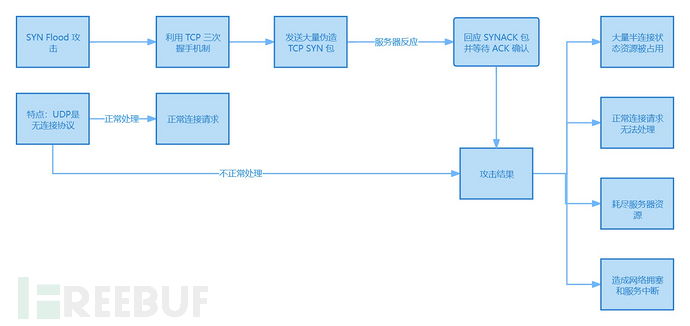

(一)SYN Flood 攻击,利用了 TCP 三次握手的机制。攻击者向目标服务器发送大量伪造的 TCP SYN 包,服务器会回应 SYN-ACK 包并等待客户端的 ACK 确认,但攻击者不会回应 ACK,导致服务器上有大量半连接状态的资源被占用,从而使正常的连接请求无法被处理,耗尽服务器资源,造成网络拥塞和服务中断。例如,黑客可以操控大量傀儡计算机同时向一个目标网站发送大量 SYN 请求,使该网站很快瘫痪。

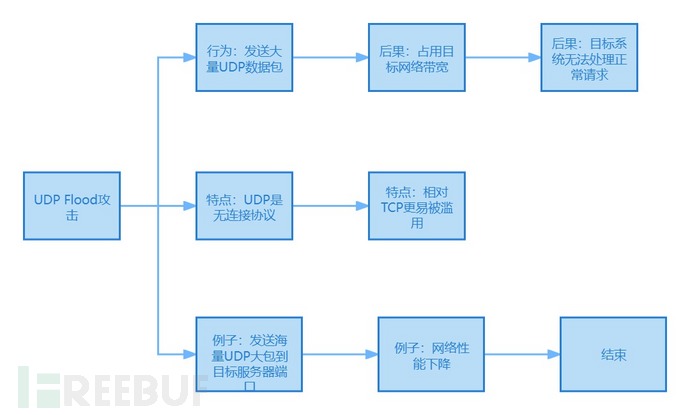

(二)UDP Flood 攻击,攻击者通过向目标系统发送大量的 UDP 数据包,导致目标网络带宽被大量占用,或者目标系统忙于处理这些无效的 UDP 数据包而无法处理正常的请求。UDP 协议是一种无连接的协议,相对 TCP 来说更容易被滥用进行攻击。例如,攻击者可以发送海量的 UDP 大包到目标服务器的某个端口,使其网络性能下降。

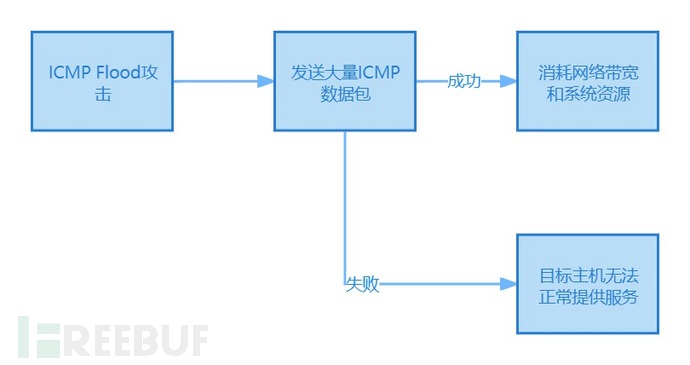

(三)ICMP Flood 攻击,攻击者发送大量的 ICMP 数据包(如 Ping 包)到目标主机,消耗目标的网络带宽和系统资源,从而使目标主机无法正常提供服务。通常,大量的 Ping 包持续冲击目标系统,可使其忙于处理而无法响应正常业务。

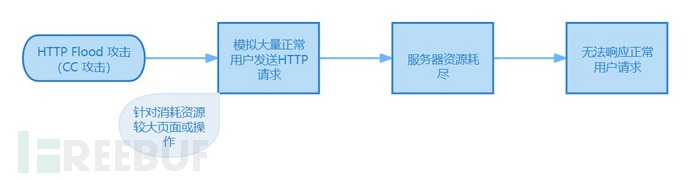

(四)HTTP Flood 攻击,也称为 CC 攻击。攻击者通过模拟大量正常用户不断地向目标网站发送 HTTP 请求,造成目标网站服务器资源耗尽,无法响应正常用户的请求。这些请求通常是针对一些消耗资源较大的页面或操作。例如,让大量傀儡机频繁访问目标网站的某个动态页面,导致网站服务器因处理这些请求而瘫痪。

在积极预防 DDOS 攻击的进程中,IP 地址所发挥的作用举足轻重且多方位呈现。例如:

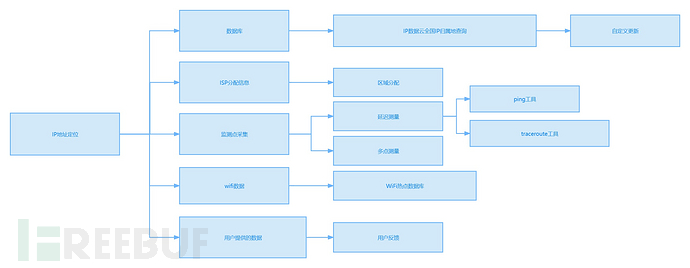

(一)借助对特定 IP 地址展开全面的监测与深入的分析,能够及时且精准地洞察到异常流量的来源所在,进而为有效的预警工作提供关键的依据和重要的线索。通过对 IP 地址的有效利用,能够顺藤摸瓜地追踪到攻击的发起源头,这对于后续的深入调查以及妥善处理无疑具有极大的帮助。我们的 IP 数据云就够提供精准的 IP 地址信息和数据分析,为监测分析异常流量和追踪源头提供了更加强有力的支持。

- IP 地址可以切实地执行精准的流量过滤与阻断操作,在具体的防御策略实施过程中,将那些被怀疑存在问题或明确恶意的 IP 地址纳入黑名单之列,从而有力地阻止其对目标系统展开进一步的攻击行为。对此,IP数据云将各个企业常见到的IP风险行为进行了数据分析,针对各行各业提供针对性的黑名单建设建议

(三)对正常 IP 地址设置相应的白名单,能够切实地保障合法流量得以顺畅通行,避免受到不必要的干扰和阻碍。

例如,在某个广为人知的电商平台的运营过程中,曾遭遇过一次规模庞大且极具破坏力的 DDOS 攻击事件。面对此突发状况,该电商平台的网络安全团队迅速行动,即刻启动应急响应机制。他们通过对庞大的IP地址在IP数据库中转换的地址数据展开细致的分析,成功地发现了一批表现异常活跃的 IP 地址,这些 IP 地址所发送的请求量远远超越了正常的范畴。于是,他们当机立断,将这些 IP 地址立即列入黑名单之中,并针对其流量实施了果断的阻断操作。与此同时,对于一些长期保持合作关系且信誉良好的供应商的 IP 地址,他们则将其精心地加入白名单,以此确保这些合法流量不会受到任何不良影响。经过这一系列有条不紊的措施实施,最终成功地抵御了这次 DDOS 攻击,有力地保障了平台的正常运营秩序,避免了可能出现的重大损失。

再如,一家在金融领域占据重要地位的机构的网络系统遭受了 DDOS 攻击的侵袭,其后果是导致部分服务出现了中断的情况。该机构的技术人员通过对网络日志以及 IP 地址展开深入的追踪和分析,最终发现了攻击源是来自于一个位于境外的特定 IP 地址段。面对此情形,他们迅速与相关的网络服务提供商展开紧密合作,对该 IP 地址段的流量进行了有效的限制和细致的过滤,从而有效地减轻了攻击所带来的负面影响,并逐步地恢复了系统的正常服务功能,确保了金融业务的稳定开展。

IP定位、IP查询、IP风险识别、IP代理识别、IP代理检测:https://www.ipdatacloud.com/?utm-source=LMN&utm-keyword=?2158

然而,在实际应用中也面临着一些不可忽视的挑战。例如,狡猾的攻击者有可能会利用技术手段使用伪造的 IP 地址来巧妙地隐藏其真实身份,或者借助动态 IP 地址来灵活地规避检测。针对此,IP 数据云近年来精进技术,成功推出风险画像、真人识别、代理检测等服务来预防狡猾的攻击者,综上,IP 地址是预防 DDOS 攻击过程中至关重要的线索和极具价值的工具。

总之,深入透彻地了解 DDOS 攻击的具体方式,以及全面充分地认识到 IP 地址在预防工作中所具备的多重作用,对于构建行之有效且强大可靠的网络安全防御体系具有至关重要的意义。我们必须持续不断地进行创新,同时对基于 IP 地址的预防措施予以完善和优化,以从容应对日益复杂多变且充满挑战的网络攻击形势,从而切实地确保网络系统能够安全且稳定地运行,为社会的发展和进步提供坚实的保障。

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)