事件概要

|

家族名 |

Brain Cipher |

|

发布时间 |

2024年06月26日 |

|

威胁类型 |

勒索病毒 |

|

简单描述 |

印度尼西亚通讯部长周一告诉路透社,一名网络攻击者入侵了印度尼西亚国家数据中心,扰乱了机场的移民检查,并勒索 1310 亿印度尼西亚盾的赎金。经过详细对比分析发现,该勒索软件与此前泄漏的Lockbit 3.0构建器生成的勒索软件具有高度相似性,可能是基于泄漏的Lockbit 3.0构建器生成的。此外,对其使用的站点进行分析,可以推断该组织仍处于发展的早期阶段,基础设施尚未完善。 |

事件分析

2.1 事件描述

Brain Cipher是勒索软件行业的新兴势力,近期攻破了印度尼西亚国家数据中心的安全防护,并试图勒索1310亿印度尼西亚盾的赎金。

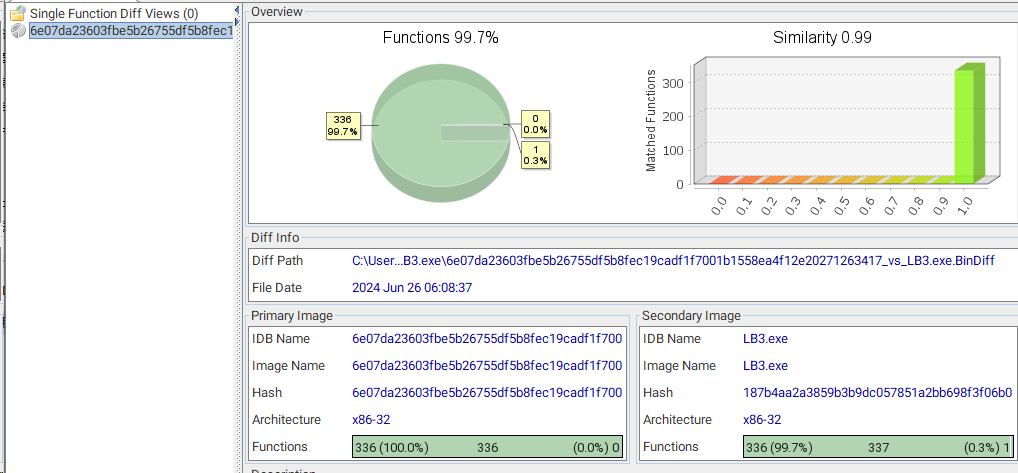

其使用的勒索软件与之前泄漏的Lockbit 3.0构建器生成的勒索软件具有极高的相似度,可能是基于泄漏的Lockbit 3.0构建器生成的。

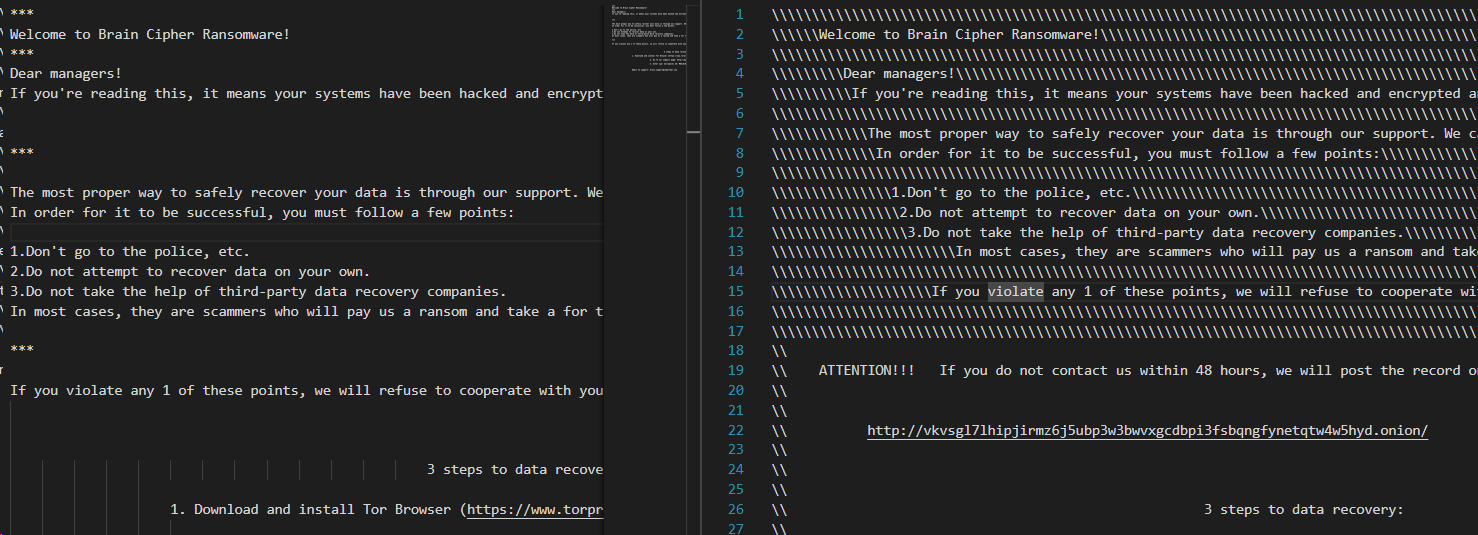

图 1 Brain Cipher加密器和lockbit3.0高度相似

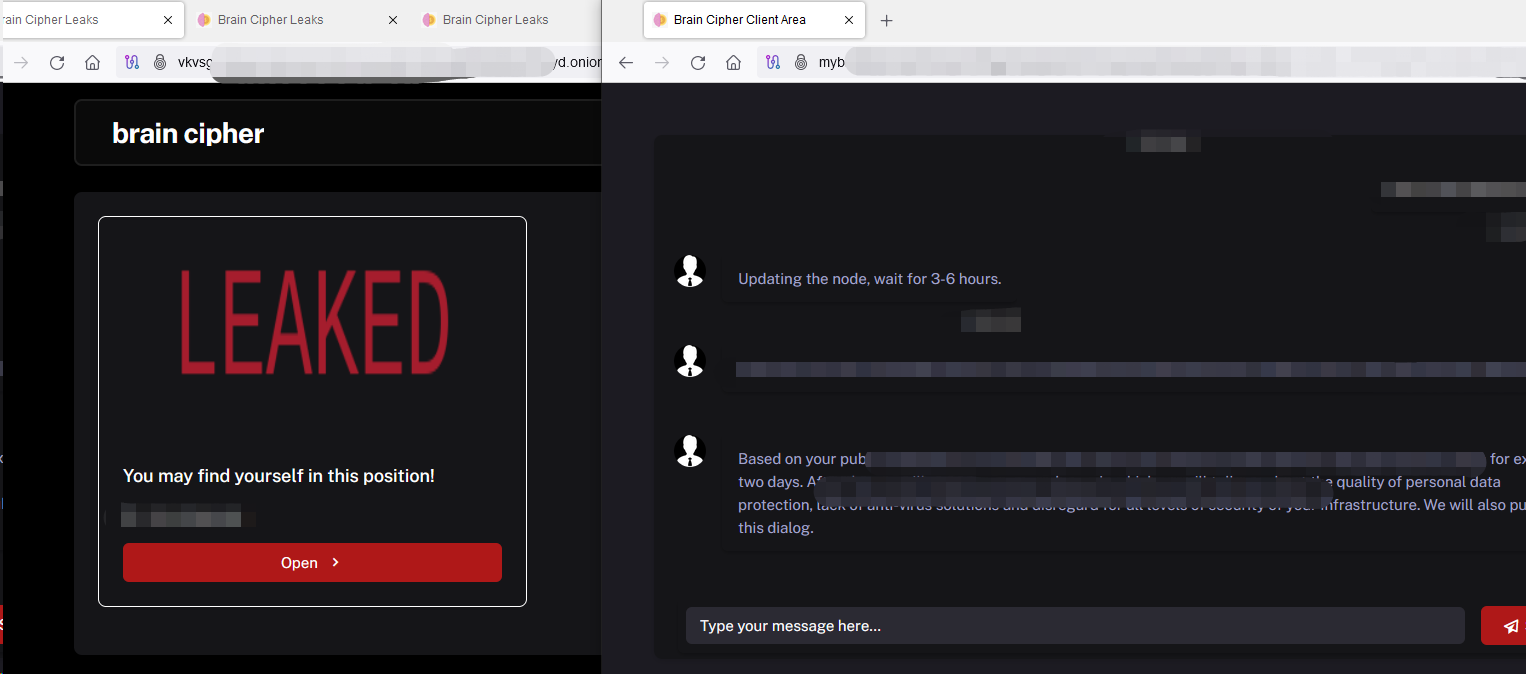

与其他勒索团伙不同,Brain Cipher并未在勒索信中写明赎金金额和钱包地址。相关信息将在勒索信中指定的Tor交流页面中进行沟通。Brain Cipher也有一个数据泄漏站点,但目前看起来像是半成品,仅包含当前受害者的勒索信息。

图 2Brain Cipher未完工的泄漏站点和交流页面

2.2样本分析

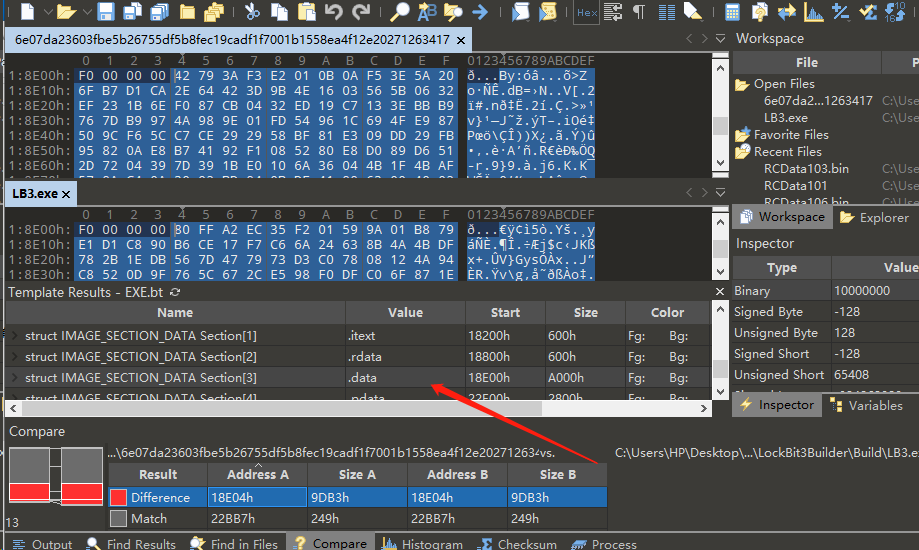

从目前捕获的样本来看,该变种与之前Lockbit泄漏构建器生成的样本相比,在代码段上几乎没有变动。PE头结构有一些修正,变动主要体现在根据自定义参数修正的数据段上。

图 3 新变种和之前泄漏的lockbit3.0样本比较

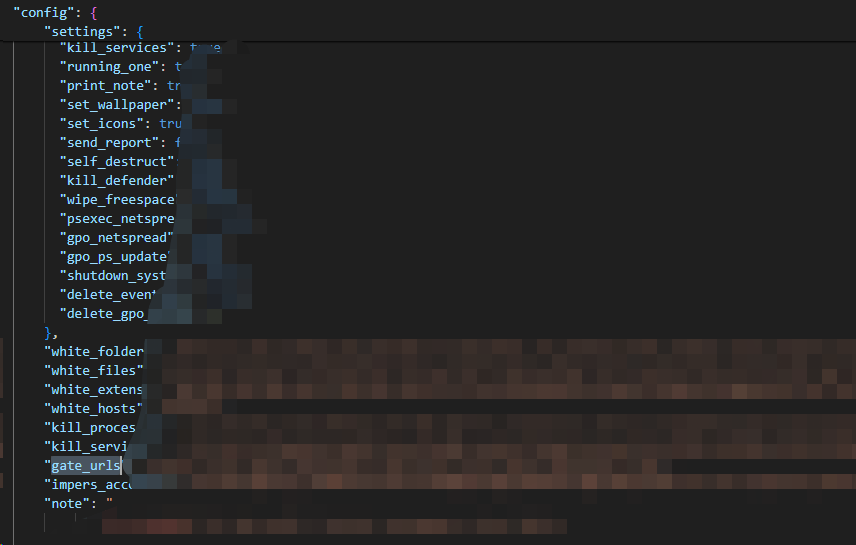

在之前泄漏的Lockbit3.0构建器中,其支持下列可选配置。

图 4 可选配置选项

目前,共发现该家族使用了两种勒索信。

图 5勒索信

2.3 IOCs

9c5698924d4d1881efaf88651a304cb3

448f1796fe8de02194b21c0715e0a5f6

http://vkvsgl7lhipjirmz6j5ubp3w3bwvxgcdbpi3fsbqngfynetqtw4w5hyd[.]onion/

http://mybmtbgd7aprdnw2ekxht5qap5daam2wch25coqerrq2zdioanob34ad[.]onion

brain.support@cyberfear.com

解决方案

3.1处置建议

- 避免打开可疑或来历不明的邮件,尤其是其中的链接和附件等,如一定要打开未知文件,请先使用杀毒软件进行扫描。

- 安装信誉良好的防病毒/反间谍软件,定期进行系统全盘扫描,并删除检测到的威胁,按时升级打补丁。

- 使用官方和经过验证的下载渠道,使用正版开发人员提供的工具/功能激活和更新产品,不建议使用非法激活工具和第三方下载器,因为它们通常用于分发恶意内容。

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)