杨叔注:2020年,物理威胁也开始进入新的阶段。尤其是在信息/网络安全得到大力发展强化的现在,物理渗透、越位刺探和非常规窃密,也超越社工行为,成为飞速发展的新威胁趋势。

OK,接下来,杨叔就带大家了解下最新的攻击方式:“利用激光实现对声控系统的音频指令注入攻击”,简称“光指令注入攻击”~

#01新的威胁

Light Commands(光指令)是MEMS麦克风的一个漏洞,攻击者可以利用激光将无法听见和看不见的命令远程注入到语音助手,目前已被攻克的有Google助手,Amazon Alexa,Facebook Portal和Apple Siri。

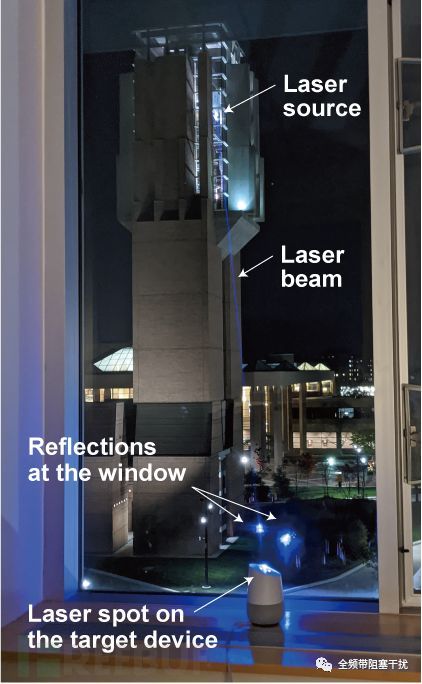

国外研究员们已经成功地利用激光将恶意命令注入到了许多声控设备中,例如远距离穿透玻璃窗,对室内的智能扬声器、平板电脑和智能手机开展攻击。

Tips:这种以光(而非声音)为主要介质将命令传送到麦克风的方式,称之为光指令,即Light Commands。所以,这类攻击就称之为光指令注入攻击,即Light Commands Injection Attack。

Tips:这种以光(而非声音)为主要介质将命令传送到麦克风的方式,称之为光指令,即Light Commands。所以,这类攻击就称之为光指令注入攻击,即Light Commands Injection Attack。

根据可以通过语音执行的命令类型,注入未经授权的语音命令,会导致不同程度的危害。

例如,研究员们已经证实了攻击者可以使用注入的语音命令来解锁受害人的智能门锁,而严重的,甚至定位、解锁和启动各种智能车辆。

#02聊聊MEMS麦克风

首先,MEMS麦克风是什么鬼?先说两个专业词:

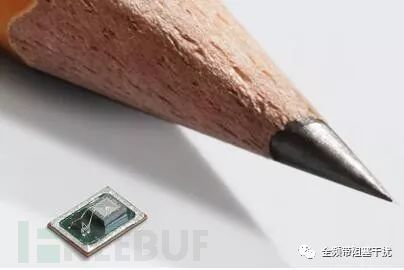

MEMS:Micro Electro Mechanical System,微机电麦克风

ECM,Electret Condenser Microphone,驻极体电容麦克风

以前使用的大多数麦克风都是ECM(驻极体电容器)麦克风,这种技术已经有几十年的历史。ECM 的工作原理是利用驻有永久电荷的聚合材料振动膜。

与ECM的聚合材料振动膜相比,MEMS麦克风在不同温度下的性能都十分稳定,其敏感性不会受温度、振动、湿度和时间的影响。

而据麦姆斯咨询报道,MEMS最大的厂商楼氏电子在2017年3月宣布,其MEMS麦克风销量已累积达到100亿颗新里程碑。

而据麦姆斯咨询报道,MEMS最大的厂商楼氏电子在2017年3月宣布,其MEMS麦克风销量已累积达到100亿颗新里程碑。

现在,从智能手机到智能设备,再到车载娱乐系统,基本上都在使用MEMS麦克风。

所以很遗憾,目前国内主流的声控设备绝大部分都使用了MEMS麦克风,不信你去问问小爱同学和天猫精灵。

#03攻击原理与危害

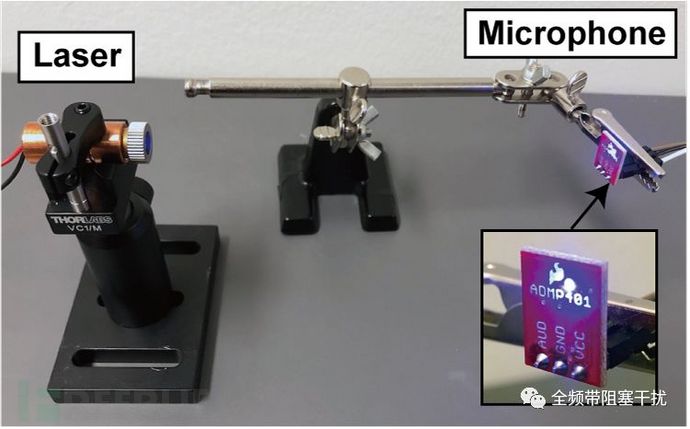

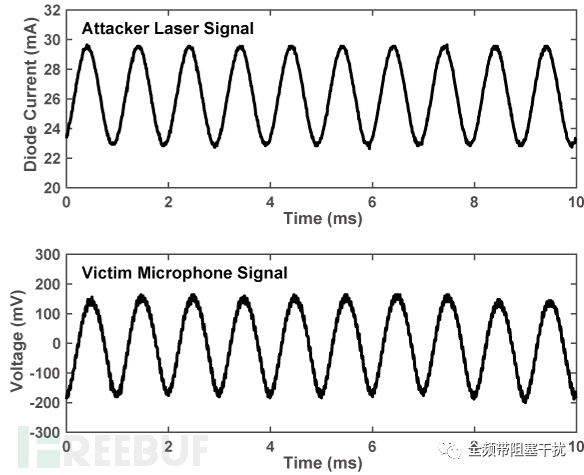

MEMS麦克风能将声音转换为电信号。这次漏洞的主要发现是:除了声音之外,MEMS麦克风还会对照射到它们的光做出反应。

因此,通过光束强度调制电信号,攻击者就可以诱使MEMS麦克风产生电信号,就像它们正在接收真正的音频一样。

于是,攻击者就可以使用激光穿透窗户,直接照射到智能扬声器、平板电脑或电话的麦克风上,位于远处的攻击者就可以远程发送看不见且可能看不见的指令,然后由Alexa、Portal、Google助手或Siri执行操作指令。

于是,攻击者就可以使用激光穿透窗户,直接照射到智能扬声器、平板电脑或电话的麦克风上,位于远处的攻击者就可以远程发送看不见且可能看不见的指令,然后由Alexa、Portal、Google助手或Siri执行操作指令。

更糟糕的是,一旦攻击者获得了语音助手的控制权,攻击者就可以使用它来破坏其他系统。例如,攻击者可以:

-

控制家用智能设备的开关

-

打开智能车库门

-

进行网上购买

-

远程解锁并启动某些车辆

-

通过暗中强行强制用户的PIN码来打开智能门锁

由于语音助手本质上依赖语音与用户交互,那么通过向麦克风发射特定激光,攻击者就可以劫持语音助手,并将无法听见的命令发送到Alexa、Siri、Portal或Google Assistant(均已测试成功)。

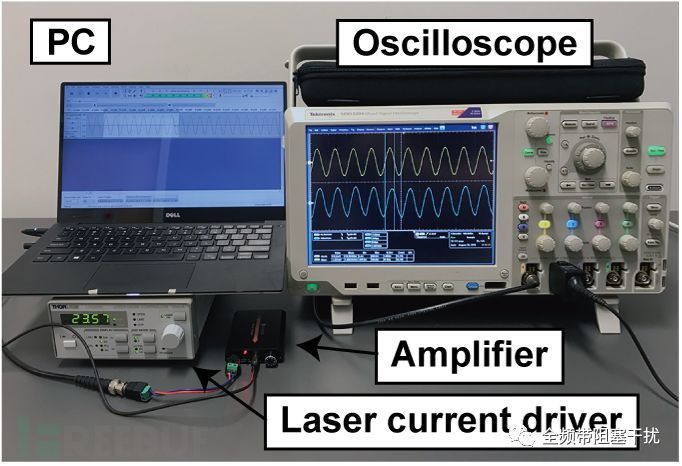

#04 深入了解“光指令注入攻击”

攻击有效距离

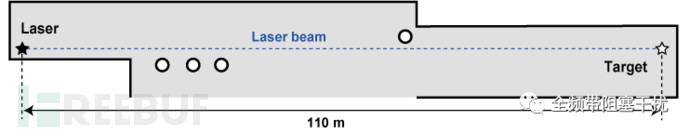

虽然光的传播距离理论上是没有限制的,但是激光瞄准器的局限性和聚焦的高要求都会影响到攻击距离。

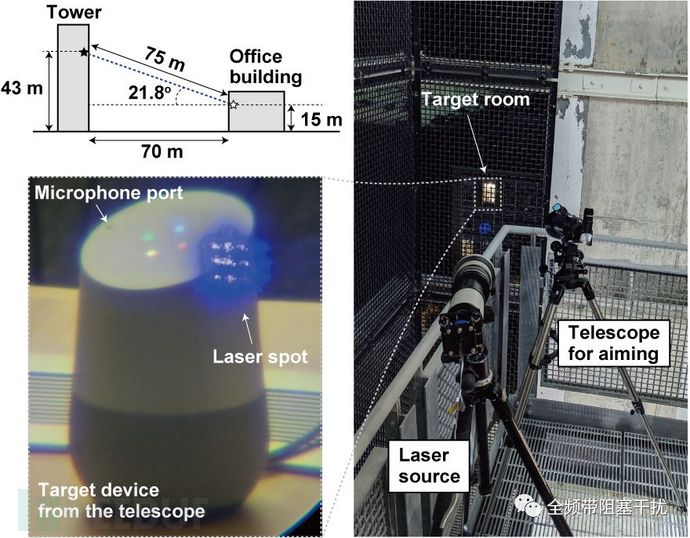

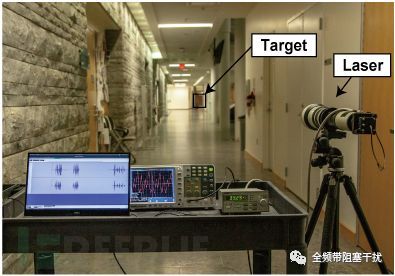

目前,安全研究员们已经在110米长的走廊中验证了攻击有效性。

如何使用激光瞄准?

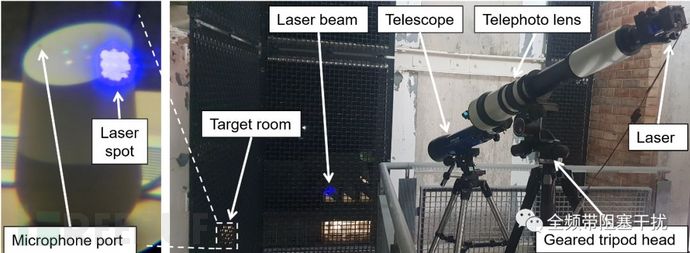

确实需要仔细瞄准和激光聚焦才能发送光指令。要将激光聚焦在远距离,可以使用市售的远焦镜头,再配合使用带齿轮的三脚架进行瞄准,就可以极大提高精度。

同时,攻击者可以使用望远镜或双筒望远镜来远距离查看设备的麦克风端口。

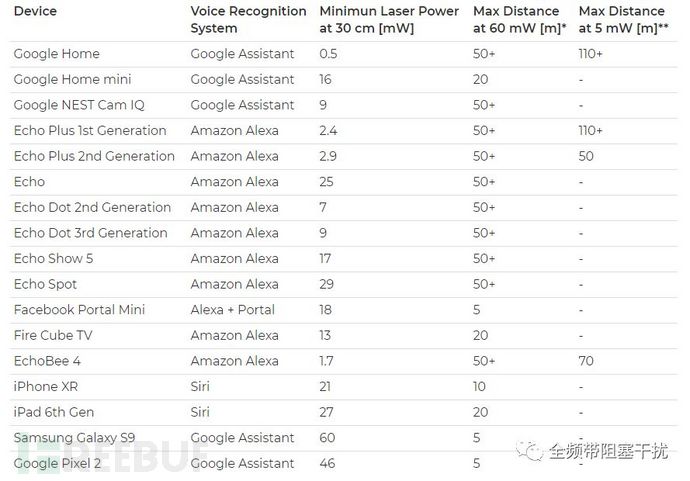

有哪些设备收到影响?

研究员们已经测试了最受欢迎的语音识别系统(包括Amazon Alexa、Apple Siri、Facebook Portal和Google Assistant)。

同时对多种设备(例如智能扬声器、电话和平板电脑以及具有内置语音识别功能的第三方设备)完成了基准测试。

下图点击放大看(左边是受影响的设备):

其他语音控制系统是不是都这么脆弱?

尽管目前安全研究员的研究集中在Alexa、Siri、Portal和Google Assistant上,但Light Commands利用的基本漏洞来自MEMS麦克风中的设计问题。

也就是说,任何使用MEMS麦克风设计在没有额外用户确认的情况下会进行数据操作的系统都可能受到攻击。

如何检测是否有人对我使用了Light Commands攻击?

尽管通过光/激光进行的命令注入没有声音,但是细心的用户可以注意到攻击者在目标设备上反射的光束。

或者,可以尝试观察语音设备的言语响应和灯光模式变化,这两者都可以视为命令确认。

攻击效果取决于激光的颜色或波长吗?

在实验过程中,安全研究员们已经证实效果与颜色和波长无关。尽管蓝光和红光在可见光谱的其他边缘上,但注入的音频信号的电平在相同范围内,频率响应曲线的形状也相似。

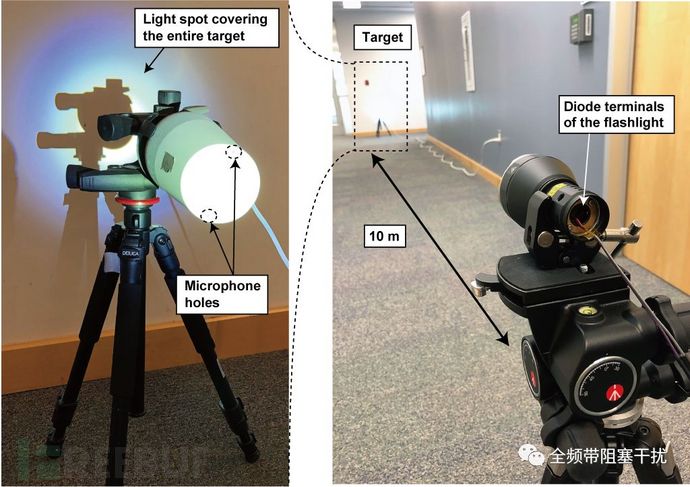

攻击者可以使用其他光源实现么?

原则上,任何足够明亮的、支持长距离直射的光都可以用来发起攻击。

#05如何防御?

尽管看起来似乎很难防御,但是还是有这样几种方法可以规避或弱化风险。

方法一:增加身份验证次数可以有效地减轻攻击。

比如,由于攻击者无法获取设备的响应,所以完全可以在命令执行之前,让智能设备向用户询问一个简单的随机问题,这可能是阻止攻击者让设备成功执行命令的有效方法。

方法二:制造商可使用传感器融合技术

例如,改为从多个麦克风获取音频。因为当攻击者使用单个激光时,将只有一个麦克风接收信号,而其他麦克风则什么也没有。因此,制造商可以尝试忽略此类单麦克风注入的命令,来检测此类异常情况。

方法三:設置屏障来减少到达麦克风振膜的光量

可以在麦克风孔的顶部,安装一个不透明的覆盖物以衰减麦克风的光量。

但是,此类物理屏障仅在一定程度上有效,因为攻击者完全可以增大激光功率,以补偿覆盖物导致的衰减,当然也可以直接灼烧覆盖物,以创建新的光路。

好啦,别担心,拥有小度和小爱同学的朋友,只要把设备远离窗边,就啥系没有啦。

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)