产品介绍:

WordPress是WordPress基金会的一套使用PHP语言开发的博客平台。该平台支持在PHP和MySQL的服务器上架设个人博客网站。Video.js HTML5 Player 是一款用户友好的插件,支持在桌面和移动设备上播放视频。它让您可以非常轻松地嵌入自托管视频文件或使用 Video.js 库在外部托管的视频文件。

漏洞概述:

2.5.27 之前的 HTML5 Video Player WordPress 插件在将 REST 路由中的参数用于 SQL 语句之前未对其进行清理和转义,这允许未经身份验证的用户执行 SQL 注入攻击

漏洞版本:

WordPress HTML5 Video Player < 2.5.27

资产测绘:

"wordpress" && body="html5-video-player"

靶场搭建:

为了方便搭建测试环境,使用虚拟机小皮面板搭建:

https://public.xp.cn/upgrades/phpStudy_64.zip

下载完成之后,使用一台windows server 虚拟机安装,默认安装在D盘,请自行修改路径

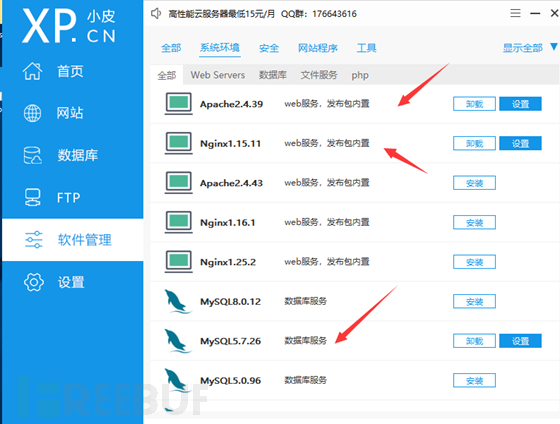

安装完成之后,一键安装运行环境,大致需要的内容如下:

php 版本这里选择了php7.3.4 nts

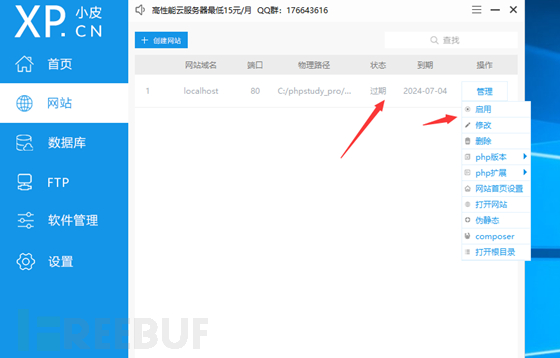

准备工作完成之后,将默认网站关闭

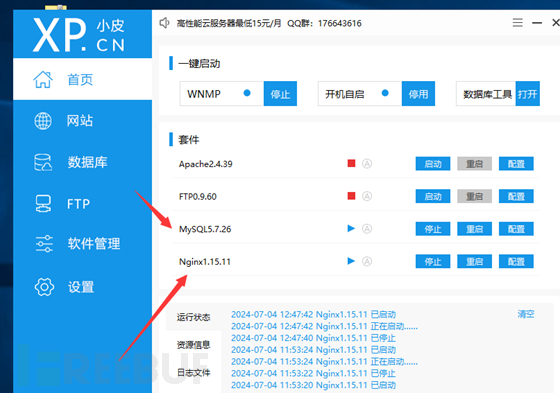

进入首页将解析环境选择Nginx 因为我尝试了Apache 会报错

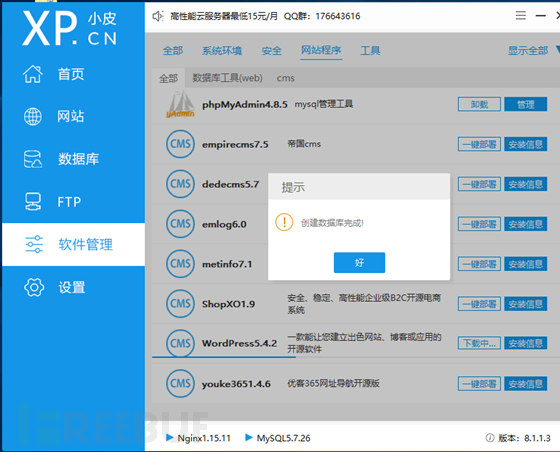

接下来安装wordpress,点击一键部署

点击确认即可

安装完成之后,点击网站,选择php 版本7.3.4

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)