步入数字化时代的洪流,网络已成为支撑社会运作不可或缺的基石。然而,随着互联网的普及与技术的日新月异,网络安全隐患如同暗流般悄然浮现,网络间谍攻击日益加剧。2024年7月19日,一场突如其来的“微软全球蓝屏事件”席卷全球,数百万台设备陷入瘫痪,多个行业遭受重创。这不仅是技术巨头在安全防护领域的一次重大挫败,更是对全球敲响的一记警钟,引发了公众对网络间谍攻击的高度关注与警惕。

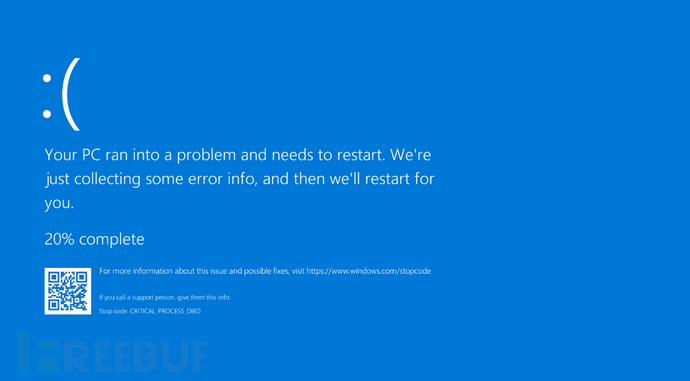

微软全球蓝屏事件

2024年7月19日,美国网络安全企业“CrowdStrike”的一次软件更新意外触发了微软Windows操作系统的严重bug,导致全球范围内近千万台设备出现蓝屏死机现象。这场突如其来的危机迅速蔓延至航空公司、银行、电信、媒体、医疗等多个领域,造成航班停飞、交易中断、服务瘫痪等一系列连锁反应。据估计,此次事件给全球经济带来的损失可能超过10亿美元。

此次危机余波未了,一些黑客趁虚而入发起网络钓鱼活动并发布恶意软件链接。CISA(美国网络安全与基础设施安全局)声明称,“当局已经观察到恶意行为者利用此次宕机进行网络钓鱼和其他的非法行动。CISA敦促组织和个人保持警惕,只相信合法来源的指示,建议企业提醒员工不要点击疑似的钓鱼邮件或可疑的链接。”

这一事件不仅给全球造成了巨大的经济损失,同时也严重威胁到了国家安全和个人隐私,敲响了全球网络安全警钟。企业及民众应提高警惕,防止被网络间谍攻击,造成敏感数据泄露。

网络间谍

网络间谍是指受雇于特定组织并利用互联网平台获取情报危害目标国家安全的人员。他们一般会利用开源渠道、间谍软件等手段,入侵目标计算机系统获取情报。相较于传统间谍,网络间谍活动往往具有隐蔽性、持续性和破坏性强的特点,严重威胁国家安全、社会稳定和个人隐私。

网络间谍攻击的目的纷繁复杂,包括窃取国家机密、商业情报、个人隐私等敏感信息,破坏关键基础设施运行,干扰社会秩序等。近年来,随着网络技术的不断发展,网络间谍攻击愈发呈现出跨国界、远程化、技术化的特点,使得防御难度大幅增加,给国家网络安全防护体系带来了巨大挑战。

网络间谍攻击常见手段

1、 系统入侵与病毒传播

攻击者通过破解密码、利用漏洞等方式入侵目标系统,植入恶意软件或病毒,实现远程控制或数据窃取。这类攻击手段隐蔽性强,难以察觉,给目标系统带来了巨大安全隐患。

2、 网络钓鱼与社交工程

攻击者通过伪造邮件、网站等手段诱骗用户点击恶意链接或下载病毒文件,从而窃取用户信息、控制用户设备、拍摄涉密环境。此外,社交工程也是网络间谍常用的手段之一,通过伪装成合法用户或机构,利用人际关系和心理操纵手段,以骗取目标信任并获取敏感信息。

3、 供应链攻击

供应链攻击是指攻击者通过渗透目标企业的供应链体系(如供应商、合作伙伴等),植入恶意代码或病毒,进而控制整个供应链体系中的设备或数据,实现大规模的数据窃取或造成系统瘫痪。

4、 定向攻击与APT攻击

定向攻击和高级持续性威胁(APT)攻击是更为复杂的网络间谍手段。攻击者通过深入研究目标对象的网络结构、人员构成等信息,制定针对性的攻击计划,长期潜伏在目标网络中,逐步渗透并窃取敏感信息,获取目标情报。

5、 零日漏洞利用

攻击者通过发现并利用软件、硬件或操作系统中尚未被揭示或修复的漏洞,对目标网络体系进行渗透、控制甚至破坏,从而实现目标情报及敏感信息窃取。

如何防范网络间谍攻击

1、 提高全民网络安全与反间谍意识

我国网民数量庞大,政府、教育、国防及军工等关键领域的工作人员亦广泛活跃于网络之中。为防止境外间谍利用部分网民安全意识薄弱、国防安全意识欠缺的弱点对其实施网络攻击、策反,我们可通过安全培训教育等措施,提升国民网络安全素养,增强国民的反网络间谍意识,建立坚实的网络人民防线,切实维护国家网络安全。

2、 强化网络基础设施防护

为有效应对网络间谍攻击,我们应及时更新操作系统和软件补丁、使用可靠的杀毒软件和防火墙、加强网络隔离和访问控制、定期检查评估网络安全情况,以强化网络基础设施防护。同时,推进网络安全产业发展升级,提升反网络间谍技术能力,为抵制网络间谍提供强大的产业基础能力。

3、 建立有效的内部安全防护策略

为降低企业内部网络间谍风险,企业应建立一套有效的内部安全防护策略体系。通过强化员工安全培训、建立内部威胁监测及响应机制、加强技术防护措施及权限控制等,构建多层次的防御体系,为内部网络及关键数据的安全保驾护航。

4、 推进国产化与自主可控

此次微软全球蓝屏事件进一步警示我们要加快推进国产化与自主可控,从根本上降低对外部技术的依赖,防范潜在的网络间谍风险。尤其在涉及国家安全、民生基础设施的关键领域,必须加强芯片、电子元器件、操作系统、数据库、工业软件、基础应用、终端控制设备等的国外服务商的安全审查、认证与准入,同步推进国产化和自主可控,以确保我们能在国家网络安全与情报战的复杂局势中进退有据。

5、 开展新型网络间谍活动预研应对和反制

随着云计算、大数据、人工智能等新技术的发展,网络间谍活动正经历着前所未有的变革。人工智能技术已应用至网络间谍活动中,进行情报信息收集分析、语音画面模拟诱导等行为。未来,人工智能机器人可能进一步渗透间谍领域,执行自动化诱导、冒充身份骗取敏感资料等任务,威胁性显著增加。为有效应对这一趋势,我们应前瞻性地开展新型网络间谍活动预研应对和反制工作,以维护国家安全与稳定。

此次微软蓝屏事件不仅是互联网领域的一次重大警示,更是敲响了国家网络安全警钟。我们应高度重视网络安全,采取有效措施加强网络基础设施防护,提升自身网络安全建设,提高科技产品和服务的安全性和可靠性,共同营造一个安全、可靠、健康的网络环境。以抵御网络间谍攻击的威胁,共筑国家安全防线。

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)