一.引子

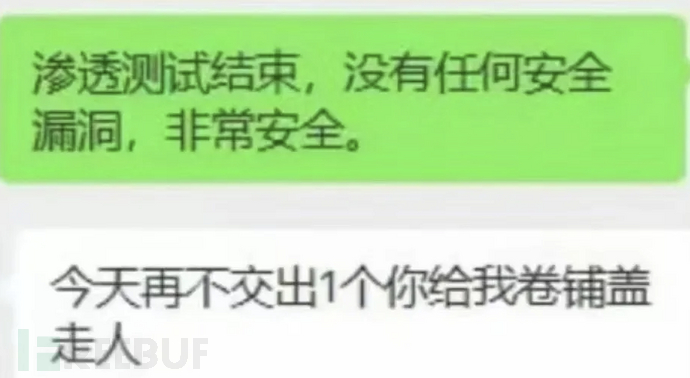

乌云密布的周三下午小雷又接到了老板交代的任务,对xxx公司的员工管理平台进行渗透测试二.初遇

登录页面如下

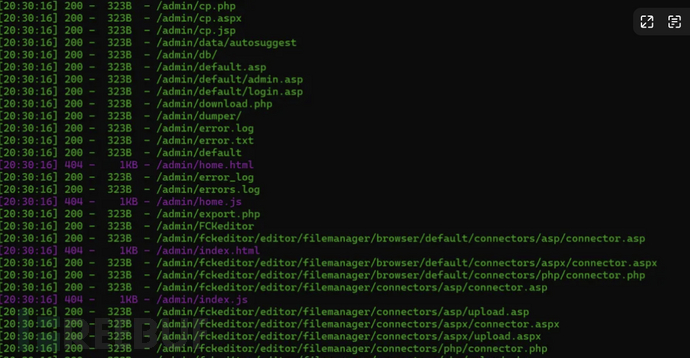

渗透测试小雷熟练啊,上去对着路径就是一顿fuzz

好家伙,全绿 但是看这个返回包长度心凉半截

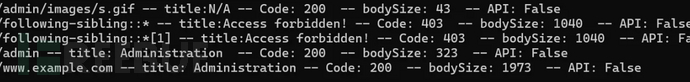

果不其然毛线没有 那就抓js

哦吼,空空荡荡

小雷还是不服,经过各种抓包 burp插件扫描 大小工具轮番上阵 js文件翻了个遍

卧槽 啥也没???

那我测锤子? 下班

三.正题

开个玩笑,小雷乃一代安服宗师怎能轻言放弃?

很多师傅遇到了上面那种情况已经懵了,但是别慌,小雷来开辟新思路4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)