关于X-Recon

X-Recon是一款功能强大的Web安全扫描与检测工具,该工具能够帮助广大研究人员识别网页端输入数据,并执行XSS扫描任务。

功能介绍

1、子域名发现:检索目标网站的相关子域名并将其整合到白名单中。这些子域名可在抓取过程中使用;

2、全站链接发现:根据提供的白名单和指定的max_depth收集整个网站的所有链接;

3、表单和输入提取:识别提取的链接中找到的所有表单和输入,生成 JSON 输出。此 JSON 输出是利用该工具的 XSS 扫描功能的基础;

4、XSS 扫描:一旦开始侦察选项返回包含提取条目的自定义 JSON,X-Recon 工具就可以启动 XSS 漏洞测试过程并为您提供所需的结果;

工具要求

beautifulsoup4

requests

colorama

lxml

工具安装

由于该工具基于纯Python 3开发,因此我们首先需要在本地设备上安装并配置好最新版本的Python 3环境。

接下来,广大研究人员可以直接使用下列命令将该项目源码克隆至本地:

$ git clone https://github.com/joshkar/X-Recon

然后切换到项目目录中,使用pip命令和项目提供的requirements.txt安装该工具所需的其他依赖组件:

$ cd X-Recon $ python3 -m pip install -r requirements.txt

工具使用

执行下列命令即可启动X-Recon:

$ python3 xr.py

我们可以在Get URL部分使用下列地址执行测试样例:

http://testphp.vulnweb.com

此工具会维护一个最新的文件扩展名列表,这些文件扩展名会在扫描过程中跳过。默认列表包括图像、样式表和脚本 ( ".css",".js",".mp4",".zip","png",".svg",".jpeg",".webp",".jpg",".gif") 等常见文件类型。您可以通过编辑 setting.json 文件自定义此列表,以更好地满足您的需求。

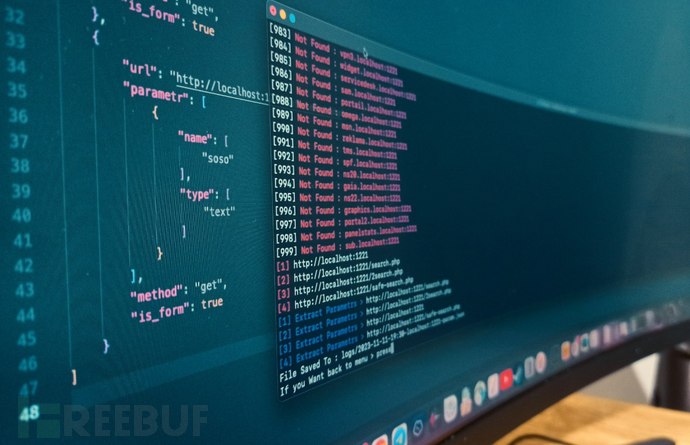

工具运行演示

注意事项

目前,扫描功能在 SPA(单页应用程序)Web 应用程序上不可用,我们仅在使用 PHP 开发的网站上进行了测试,取得了显著的效果。未来,我们计划将这些功能整合到该工具中。

项目地址

X-Recon:【GitHub传送门】

参考资料

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)